Odkąd Apple zaprezentował narzędzia do śledzenia AirTag W zeszłym miesiącu w sieci Find My badacze bezpieczeństwa badali, jak to działa i czy istnieją jakiekolwiek zagrożenia lub luki w zabezpieczeniach, które mogą zagrozić użytkownikom. Jak dotąd dobra wiadomość jest taka, że nie znaleźli nic ważnego, ale wydaje się, że rozszerzyli wyszukiwanie o sieć Find My i wygląda na to, że znaleźli lukę.

Narzędzie do śledzenia AirTag

Badacze bezpieczeństwa nie byli w stanie znaleźć dziur w narzędziu śledzącym Apple, ale było kilka interesujących anegdot, na przykład jeden z badaczy odkrył w zeszłym tygodniu. Jak przeprogramować AirTagAle jego wysiłki nie przyniosły jeszcze owoców, ponieważ wszystko, co zrobił, to zmiana adresu URL wysyłanego przez NFC.

Ponadto niektóre organizacje i eksperci wskazali na pewne niedociągnięcia w narzędziu do śledzenia AirTag, na przykład to, że iPhone'y są jedynymi, które otrzymują ostrzeżenie „Znaleziono przy sobie AirTag”. W przypadku urządzeń z Androidem ich właściciele potrzebują trzech dni, czyli określony czas aktywacji dźwiękowego pierścienia wskazującego na obecność narzędzia Śledź czyjeś rzeczy o tobie, a ponadto czasami narzędzie śledzące jest ostrożnie ukrywane, co utrudnia iPhone'owi znalezienie lokalizacji narzędzia śledzącego.

I z tymi problemami, które mam nadzieję, że Apple wkrótce je naprawi, biorąc pod uwagę, że środki zapobiegawcze zapewniane przez narzędzie do śledzenia Airtag i staranne wyszukiwanie w celu znalezienia zagubionych rzeczy, nie znajdziesz żadnego z nich w innych konkurencyjnych narzędziach do śledzenia, a zwykle pierwszy produkt z serii, zawsze będą ulepszenia w przyszłości.

Znajdź moją sieć

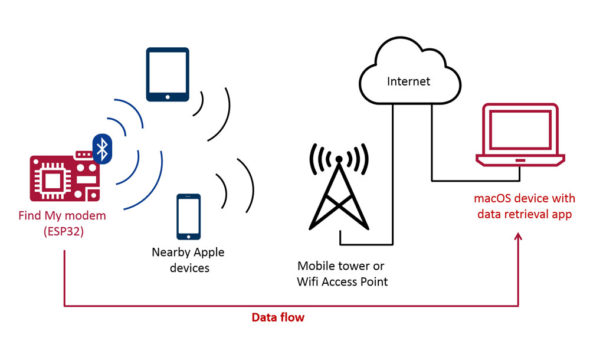

Po tym, jak nie udało się znaleźć luk w narzędziu do śledzenia AirTag, badacz bezpieczeństwa skierował się do sieci Find My firmy Apple, odkrywając, że możliwe jest wysyłanie wiadomości i innych niewielkich fragmentów danych z urządzenia offline do tego urządzenia przy użyciu dowolnego pobliskiego urządzenia - bez wiedzy właściciela lub zgoda.

Według Positive Security, sztuczka polega głównie na symulowaniu sposobu, w jaki AirTag lub inny komponent kompatybilny z siecią Find My łączy się, aby transmitować informacje przez Bluetooth Low Energy (przez które działają urządzenia IoT) przechwycone przez dowolnego iPhone'a lub iPada, a nawet Maca w pobliżu.

Hack obejmuje symulację metody transmisji, która ma miejsce między Find My a narzędziem śledzącym firmy Apple, gdzie narzędzie AirTag transmituje swoją lokalizację za pomocą zaszyfrowanej wiadomości, a stamtąd haker przesyła pakiety dowolnych danych (zamierzonych jako dane losowe) przez sieć.

Badacz bezpieczeństwa stojący za tym odkryciem, Fabian Bronline, sugeruje, że istnieją praktyczne zastosowania tej luki, takie jak użycie dowolnego pobliskiego urządzenia iPhone, które działa jako pośrednik w wysyłaniu małych pakietów danych do innego urządzenia, a projekt sieci Find My zapewni bardzo bezpieczny sposób na zrobienie tego.

Fabian dodał, że Apple nie może nic zrobić, aby temu zapobiec, ze względu na zaszyfrowany projekt sieci Find My i prywatność wszystkich danych, które przez nią przechodzą.

Powinieneś się martwić

Nie ma teraz powodu, aby wierzyć, że stwarza to zagrożenie dla użytkowników urządzeń Apple, nawet jeśli ta technologia stanie się powszechna, Twój iPhone będzie używany co najmniej jako urządzenie tranzytowe (pośrednik) do wysyłania małych wiadomości przez sieć komórkową Twoje urządzenie.

Co najważniejsze, w tej technologii nie ma nic, co zapewnia dostęp do urządzeń Find My, w rzeczywistości to niezwykle silne zabezpieczenia i prywatność sieci Find My sprawiają, że ta technologia jest możliwa w pierwszej kolejności.

Należy również zauważyć, że technologia Fabian może przesyłać tylko niewielkie ilości danych, dlaczego? Ponieważ celem sieci Find My jest wysyłanie tylko poduszek powietrznych i innych elementów, które są bardzo małymi fragmentami danych, i chociaż wiadomość można podzielić na wiele pakietów, wydaje się, że ilość ruchu w obie strony sprawia, że niepraktyczne jest wysyłaj cokolwiek innego niż SMS-y i małe kwoty. Inne dane, które nie stanowią żadnego zagrożenia.

Źródło:

Dziękuję za wysiłek

Świetna obsługa Apple

Otrzymałem 4 AirTag XNUMX dni temu

wspaniale

Włożyłem jeden do samochodu i umieściłem Find When Found

Patrzyłem z balkonu i kiedy dał mi zawiadomienie na telefonie komórkowym, że znalazłem widok z balkonu i znalazłem przechodnia, który minął mój samochód

Wspaniale jest zatrudniać miliarderów urządzeń Apple (i innych urządzeń na całym świecie) do wyszukiwania zgubionych rzeczy w bezpieczny i zaszyfrowany sposób.

Bravo Apple 👍🏻👏🏻👏🏻👏🏻

Czy istnieje sposób, aby uniemożliwić firmie Apple używanie mojego urządzenia jako pośrednika?

Ponieważ Apple nie ma nic za darmo, jak może pozwolić sobie na używanie mojego urządzenia i Internetu do obsługi swoich klientów ???

Czy to nie jest naruszenie moich praw ???

Gdzie jest problem i co tracisz

Pierwotnie firma Apple miała informacje o Tobie, Twoim koncie, Twoim imieniu i urządzeniu, ale te dane są zaszyfrowane

A jeśli Apple korzysta z Twojego urządzenia (bez Twojej wiedzy i bez utraty zasilania z telefonu komórkowego oraz z zaszyfrowanymi i całkowicie bezpiecznymi danymi), to nie przyniesie to korzyści wszystkim innym użytkownikom Apple, ponieważ przyniesie Ci to korzyści, jeśli kupisz AirTag i jesteś jednym z miliard użytkowników Apple na całym świecie, którzy skorzystają z tej usługi Cudowna (za 25 USD, możesz skorzystać z miliarda iPhone'ów na całym świecie, aby znaleźć utracone przedmioty)

Eid Mubarak 🌹❤️ Wiem, że jest późno, ale lepiej spóźnić się niż nie

Swal ;: 🌚🔥🤲🏻

Jakie korzyści odniesie, jeśli haker lub oszust zabierze dane? Czy odniesie korzyści w swoim życiu? Czy weźmie pieniądze? To jedna z ostatnich niemożliwych rzeczy nawet

Nie mógł ukraść konta osoby, która go śledziła. Jaki jest w tym sens?

Jeśli ktoś zna przyczynę, mam nadzieję, że odpowiemy

Nawiasem mówiąc, Eid Mubarak

Niech pokój, miłosierdzie i błogosławieństwo Boże będą z tobą? !! ... 🌹

👍👍👍

السلام عليكم

Artykuł Wayne'a dotyczący wyboru iPhone'a Islam dla siedmiu przydatnych aplikacji? Artykuł nie został opublikowany w piątek 14

Pokój wam, Boże miłosierdzie i błogosławieństwo, wybaczcie im, mój bracie, mogą być zajęci i nie zapominają, że ludzie są zajęci Eid, a Bóg wie najlepiej.