¿Y si te dijera que puedo saber todos los contactos que tienes en tu teléfono, y puedo saber todos los mensajes de texto que has enviado a quién y cuándo, y puedo saber los lugares donde has estado, entonces qué haces ¿decir? ¡Dirás el maldito jailbreak! Se decidió eliminarlo. Te responderé sin jailbreak. ¿No es asombroso?

¿Y si te dijera que puedo saber todos los contactos que tienes en tu teléfono, y puedo saber todos los mensajes de texto que has enviado a quién y cuándo, y puedo saber los lugares donde has estado, entonces qué haces ¿decir? ¡Dirás el maldito jailbreak! Se decidió eliminarlo. Te responderé sin jailbreak. ¿No es asombroso?

Pero mi querido hermano, ¿por qué tan sorprendido? ¿No está todo lo que haces registrado en tu dispositivo? ¿No están registrados los contactos en su dispositivo? ¿Y no se guardan los mensajes en su dispositivo? ¿No utiliza programas de GPS que conocen su ubicación? Es normal que todo esto esté en su dispositivo. El problema es que si hizo una copia de seguridad usando el programa iTunes y este archivo no tenía contraseña y no estaba encriptado, entonces toda su información está en su computadora y estará disponible para cualquier pirata informático o para el FBI si busca en su dispositivo.

Déjame decirte algo más, ¿sabías que cuando estás en cualquier lugar, tu teléfono llama a las torres del servicio de comunicación, y estas torres están en ciertos y conocidos lugares, simplemente las empresas de comunicación pueden conocer tu ubicación en cualquier momento por supuesto? aproximadamente y no exactamente, y también el FBI puede tomar esta información. Comuníquese con las empresas.

Otra cosa es que cada vez que realiza una conexión a través de Internet, la empresa proveedora de servicios puede saber dónde se encuentra y puede saber todo lo que escribió en Internet y cualquier imagen que vio o cargó en caso de que el sitio no lo codificara, y a menudo solo información financiera. la información está encriptada, o el resto de los sitios Ingresan a ella, la empresa de comunicaciones la conoce y la mantiene en registros, y el FBI puede obtenerla.

Si eres un terrorista que te está buscando por el FBI, entonces no estás seguro y te aconsejamos que no uses tecnología porque es muy peligrosa para ti, y debes tener cuidado y buscar la ayuda de expertos para realizar tu terrorismo. actúa de forma suave y segura :)

Pero si eres un usuario normal como nosotros, debes tener conciencia técnica solo para mantener tu privacidad aunque no tengas miedo de nada y no temas al FBI, por lo que estableces contraseñas seguras y encriptas el archivo de direcciones de tu teléfono a través de iTunes. configuraciones, y no cargue sus fotos familiares a través de Internet o las guarde en su dispositivo sin un programa dedicado a encriptar imágenes, porque su dispositivo al final está sujeto a pérdida ... y por lo tanto, alguna información simple y usted está seguro y su privacidad se conserva en condiciones naturales como una persona normal.

Ahora, volviendo al tema principal, ¿Apple nos está espiando? ¿Apple monitorea los movimientos de sus usuarios? Como cuentan ...

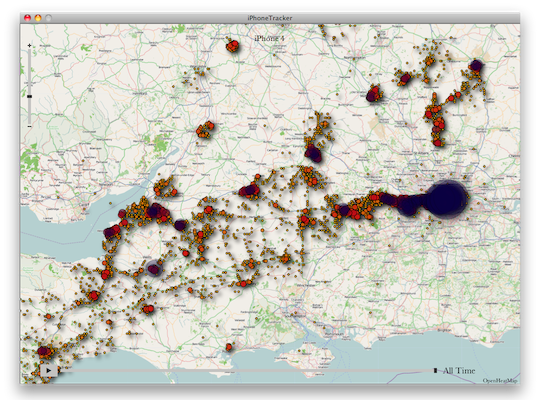

Estos días, un nuevo tema nos ha vuelto a la superficie, o algunos piensan que es nuevo, que es el descubrimiento de la Casa de Wardin, que anteriormente trabajó en Apple, que Apple monitorea los movimientos de los usuarios de sus dispositivos como el iPhone y el iPad y ha probado este tema con la evidencia, e incluso hizo un programa que le permite ver estos datos ocultos ya sea en el iPhone o en la computadora a la que conecta su teléfono.

A Pete Warden se le hicieron estas preguntas

¿Cómo funciona el programa que ha programado?

Si está utilizando el sistema operativo Mac OSX, que utiliza para conectar un iPhone o iPad y un suscriptor a Internet, el programa realizará un análisis completo de los archivos de copia de seguridad que se realizan automáticamente, buscando un archivo oculto que contenga su ¡sitio! Si se encuentra este archivo, mostrará un registro de los lugares en los que ha estado en el mapa.

¿Cómo puedo detectar archivos sin ejecutar el programa?

Estos archivos se encuentran en la siguiente ruta / Usuarios / / Biblioteca / Soporte de aplicaciones / MobileSync / Backups. Cada vez que realice una sincronización para un iPhone o iPad, los archivos se almacenarán allí. La mayoría de ellos se nombrarán aleatoriamente, pero hay archivos básicos con nombres fijos como Info.plist y Manifest.mbdb. Busque la carpeta que contiene las copias de seguridad más recientes organizando la visualización en fechas modificadas, luego abra el archivo Info.plist a través de cualquier editor de texto para ver qué dispositivo sigue a este archivo (en caso de que esté usando más de un dispositivo como un iPad o iPhone El mismo dispositivo para conectarlos). Debería ver el nombre del dispositivo. Asegúrese de que pertenezca a su dispositivo.

Los archivos Manifest.mbdb y Manifest.mbdx contienen una lista de los nombres reales de los archivos representados por números y letras aleatorios. Afortunadamente, Alessandre ha descubierto cómo darle la vuelta. Encuéntralo aquí

¿El programa comparte esta información con alguien?

No, todos los datos permanecen en su computadora. El código que se utilizó en la implementación del programa se ha puesto a disposición de todos para que cualquiera pueda comprobarlo y asegurarse de que no te espíe ni lo desarrolle si eres desarrollador.

- ¿Qué puedo hacer para eliminar estos datos?

La base de datos se almacena de su paradero en su iPhone, así como en cualquiera de las copias de seguridad automáticas que se realizan cuando Sync funciona con iTunes. Una cosa que puede hacer que le ayudará es elegir copias de seguridad encriptadas. Hacerlo evitará que otros usuarios o programas en su dispositivo vean los datos, pero aún habrá una copia en el dispositivo.

Esto no está claro. Es una conjetura que puedan tener en mente algunas características nuevas que requieren el historial de sus sitios, pero esto es pura especulación. El hecho de que su transmisión entre dispositivos sea una prueba de la recopilación de datos, lo que no puede considerarse una coincidencia.

¿Apple almacena esta información en otro lugar?

No hay evidencia de que se esté moviendo fuera del dispositivo y de las máquinas sincronizadas con él (por ejemplo, computadoras a través de iTunes).

¿Qué es lo peor de esto?

El problema más urgente es que estos datos se almacenan en un formato fácil de leer en su dispositivo. Cualquier otro programa o cualquier usuario puede acceder a estos archivos e información. Y el problema más fundamental es que Apple nunca recopila esta información. El teléfono celular recopila inevitablemente datos casi idénticos como parte de sus operaciones, pero esta información permanece detrás de su firewall. Por lo general, requiere una orden judicial para acceder a él, mientras que está disponible para cualquier persona que pueda obtener un teléfono o una computadora. Al registrar en secreto su ubicación sin su consentimiento, es posible que un esposo celoso o un investigador privado obtenga una imagen detallada de sus movimientos.

¿Por qué el programa de código abierto no empeora este problema?

Dudamos mucho para saber qué es lo correcto en esta situación, pero cuando quedó claro que “las personas son conscientes de lo que está sucediendo, como dice Ryan Neal, al menos otra persona intentó alertar a la audiencia, pero Parece que el tema no ha quedado claro sobre lo que pasa. Para que sea menos útil para los piratas informáticos, la precisión de la ubicación y el tiempo de los datos del programa fue menos intencional. Solo puede seguir semana tras semana incluso si el tiempo de los datos está presente en el segundo, y si acerca el zoom, verá el mapa enlazado apuntando a una cuadrícula, por lo que su ubicación exacta no se revela. La base de datos de origen ubicada en la computadora o iPhone no tiene tales restricciones, desafortunadamente.

¿Por qué algunos puntos indican lugares que no he visitado?

Por lo que sabemos, la ubicación está determinada por las torres de telefonía celular más cercanas. Esto no es tan preciso como el GPS, pero asume que consume menos energía. En algunos casos, puede obtener ubicaciones incorrectas y usted está a varias millas de la ubicación real, pero estos tienden a tener algunos fallos y suceden de manera intermitente.

¿Cómo se descubrió esto?

La cooperación se ha llevado a cabo en varios proyectos relacionados con la obtención de imágenes y el procesamiento de datos del sitio, por ejemplo, este mapa de Niveles de radiación en Japón Mientras discutíamos algunas ideas para proyectos similares para conceptualizar los datos del sitio móvil, y mientras Al Sider investigaba lo que estaba disponible, descubrió este archivo. Al principio no estábamos seguros de la cantidad de datos que contiene este archivo, pero después ahondando en el estudio del tema, visualizamos los datos y abstraídos, quedó claro que había una cantidad aterradora de detalles en nuestros movimientos. También quedó claro que al menos otras personas sabían todo sobre él, pero nunca anunció que iba.

¿Cuál es tu relación con Apple?

Trabajé para Apple durante cinco años, y desde entonces, hace tres, he tenido una buena relación con ellos. Y cuando trabajaba para Apple, no tenía nada que ver con el iPhone. Estaba trabajando en un software de escritorio y no obtuve ayuda ni información dentro de la empresa mientras investigaba este problema. Somos fanáticos y fanáticos de Apple y sus productos, y no nos alegra descubrir este problema.

Dice que los datos no se están publicando, pero ¿por qué veo una conexión web cuando abro la aplicación?

La visualización se realiza mostrándola en una página web utilizando el complemento OpenHeatMap JQuery. Esto significa que estos recursos se toman de Internet:

Mosaicos de fondo de OpenStreetMap

El archivo de script principal de jQuery alojado en Google

El script OpenHeatMap y los archivos CSS

Todos estos archivos son estáticos y se descargan de Internet, y ninguno de sus datos sale de su computadora. Aún así, recomendamos inspeccionar el código fuente si es un desarrollador, o incluso confiar únicamente en inspeccionar la base de datos utilizando herramientas tradicionales.

Ahora, dejemos a Pete Warden y le expliquemos cuál es el problema. Pete Warden descubrió que hay un archivo almacenado en el dispositivo y, por lo tanto, se transfiere con el archivo backbase a la computadora. Si está sincronizando con el programa iTunes, este archivo contiene los números de coordenadas de algunos lugares de torres de red y redes Wi-Fi a las que se ha conectado y algunas de ellas coordenadas GPS no detalladas. Este tema no es nuevo y un senador lo ha hecho en Estados Unidos antes. Envía un mensaje a Apple Se le pregunta por qué este archivo está en el dispositivo y Apple ha respondido extensamente. Esta es una copia. Lo que sí es útil es que esta información no está relacionada con el nombre de una persona ni con ninguna información sobre él o su dispositivo, y su propósito es mejorar los servicios basados en la ubicación como el servicio Find my iPhone o conocer la ubicación de Wi- Redes Fi para que pueda encontrar la ubicación del dispositivo sin la presencia del servicio GPS.

Puede cerrar todo esto cerrando el servicio de Servicios de ubicación desde el reinicio del dispositivo y también cifrando el archivo de backend de las repeticiones de iTunes para que su esposa no salga de la computadora como lo menciona Pete Warden y sepa dónde estaba, además de saber todos tus contactos :)

Al final, y como información, la restricción impuesta por Apple en sus dispositivos y la gran seguridad en los programas de la tienda de software, a pesar de esta enorme cantidad de programas, convierte al iPhone en uno de los dispositivos más seguros para los especialistas si no se hace jailbreak. . Sin embargo, los dispositivos Apple, a través del servicio gratuito (Find my iPhone), del que hablamos antes aquí, te permiten borrar tus datos de forma remota y mediante algunos programas en la tienda de software, puedes encriptar la mayoría de tus datos. Esta seguridad es una de sus carencias que restringe la libertad que algunos odian, y la libertad tiene un precio, por ejemplo en los dispositivos Android, y por su código abierto, incluso sin (Root) jailbreak, Google admitió que hay decenas de piratería y programas de software espía en su tienda.

Como mencionamos, no tengas miedo de nada, no hay nadie mirándote ni espiando, y Apple no perderá su reputación por el bien del espionaje o la cooperación con inteligencia, y si alguien quiere monitorearte, es muy fácil incluso si tienes un Nokia de 100 riales, hay empresas de comunicación e internet y todo tiene tecnología en Tu vida se puede monitorear fácilmente ... Tal como mencionamos, ten cuidado porque nosotros como musulmanes tenemos santidades, no dejes que tus mujeres envíen sus fotos para ti por correo, y tú, hermana mía, no pongas tus fotos en el teléfono ni las envíes a tus amigos ni las subas a Facebook aunque no estén disponibles para todos y en particular, y siempre hacemos palabras El el secreto es fuerte y ciframos todo lo que se puede cifrar. Nuevamente, esto no es para prevenir la vigilancia, sino solo para cierta privacidad.

pregunta:

¿Utiliza su información para recuperar una copia de seguridad antigua?

Debido a que realmente necesitaba buscar Info.plist en el dispositivo, no pude encontrarlo

Espere la respuesta, si es necesario ...

Después de la paz

Quiero decir, entiendo de ti si no tengo un jailbreak por miedo a ser espiado

¿Cuál es la forma de eliminar mis datos y privacidad de iTunes?

¡Gracias por la información!

Pero si lo desea, ¿es posible cambiar la contraseña del dispositivo?

¡Porque después de la fuga no hay duda ni miedo!

Y otra cosa sobre las imágenes en el dispositivo,

¿Cuál es la solución para evitar el espionaje?

Si cambio la contraseña del dispositivo, ¿es suficiente? ¿Aún no estás expuesto al espionaje?

Gracias ^^

Entonces si entro en Internet, ellos saben que todo está bien, no hay forma de prevenirlo, y hasta nuestros movimientos lo saben. Estaríamos observando. Si está en su camino, explícalo en detalle. ¿Cuál es el problema? Pero gracias, cierto. No tengo nada, pero no me gusta algo llamado ser monitoreado

Entonces, si me metiera en internet, saben que todo está bien, no hay forma de evitarlo, y hasta que nuestros movimientos no lo sepan, lo habríamos observado. Si está en su camino, explícalo en detalle. ¿Cuál es el problema? Solo gracias

Alabado sea Dios, no tengo nada que temer

Pero espero que alguien que venda el iPhone lo siga, porque noté una nota de que le compré el dispositivo a mi amigo y antes el teléfono no me dio un restor y me lo dio.

El día que tomé el dispositivo, descargué, instalé el IFile, y tengo la costumbre de explorar, es decir, el iPhone es mi derecho, cada barbacoa se está destruyendo mucho.

La segunda cosa es que trabajé para dos dispositivos de restauración, y después de instalar los programas en ellos, abrí el programa de mensajería P. Vi que mi información y las personas agregadas regresaron como estaban preocupadas.

Prefiero que no vendo mi dispositivo porque no sabes cuando estamos en este momento hicimos el móvil en él todo nuestro trabajo y nuestra privacidad, esto no es si el móvil es robado o perdido

Especialmente las niñas. Nosotros, como hombres, estaríamos muy tristes si supiéramos que solo se perdió su teléfono celular y que contenía sus fotos y las fotos de su familia porque ella es nuestra hermana y estamos celosos de ella como estamos celosos de nuestra. familia y hermanas.

Y Dios nos cubre de este mundo y del Más Allá, mantiene los problemas lejos de nosotros, nos perdona, nos sana y nos capacita para hacer todo lo que es bueno.

Gracias por la ofrenda

السلام عليكم

Solía proteger mi contraseña por un tiempo atrás ... y luego la olvidé

Probé todos los números posibles, pero no lo conocía

¡¡¿Cómo puedo deshacerme de él? !!

Sabiendo que la copia de seguridad no me importa ... No sé que mi dispositivo es nuevo

Mi padre es el nombre del programa de dinero espía

Estamos esperando el camino y la explicación en Sowour

Gracias, Yvonne Islam, por tus esfuerzos para concienciar a los usuarios. Dios no nos priva de tu útil artículo.

información importante

Mil gracias y mil saludos

السلام عليكم

En cuanto a las noticias, busqué una solución y encontré un programa llamado Untrackerd

¿Crees que este programa es realmente útil o no?

Gracias por las útiles noticias, etc.

Buena suerte

Steve Jobs dijo: “Lo son, sí. En cuanto a nosotros, no perseguimos a nadie. La información publicada es falsa.

Cuando la ansiedad

Yo mismo llegué a una base de la que no estaba seguro, y hoy ella está convencida, y con ella, de que el más temido y protegido de la enfermedad es el médico, y se encuentra el especialista que siempre tiene miedo de su especialidad porque es consciente de sus entradas y salidas.

Honestamente critico a Yvonne Islam por publicar tales cosas y les agradezco al mismo tiempo, pero no hay necesidad de exagerar las cosas y sembrar el pánico y el miedo en los corazones de las personas y confundirlas. El más generoso, la mejor de las oraciones y la paz sea sobre él, cuando dijo: ((Buenas nuevas y no repeler ... Hadith))

En conclusión, les digo a todos los que tienen miedo, qué tienes que hacer si tienes miedo una vez, borra el jailbreak, descansa y mantente a salvo, y sé que Apple está dispuesta a ti y a tus archivos, tiene millones de personas. aparte de ti, no gratis para nadie, es una empresa capitalista cuya primera y última preocupación es la recaudación de dinero. Estos son rumores de empresas competidoras, y esto indica algo que indica su éxito, así que Dios nos dé su bien y libere su mal de nosotros. Y aparta el mal de nosotros, sea lo que sea

Estoy haciendo un jailbreak, ¿cómo me protejo para que los intrusos puedan fotografiarme desde la cámara frontal? ¿Cómo desactivo la cámara frontal? ¿Básicamente no lo necesito?

¿Dónde consigo este? La configuración que no vi cuando se borró el caché. ¿Qué dejarías? Enséñanos que ves a los principiantes calcular la recompensa para nosotros para ayudar a proteger a tus hermanas en Dios.

Alabado sea Dios, no me fotografío a mí ni a mi familia. Nunca fotografiaré a mis hijos ni a mis hermanos, es decir, solo a hombres.

السلام عليكم

Tengo certeza de los artículos y reseñas que he visto.

Sobre este delicado tema

Los teléfonos inteligentes, incluido el nuestro, están destinados principalmente

Espionaje y vigilancia

Además, los fabricantes no tienen una ética con sus clientes si hay una parte más fuerte que ellos.

Señor, por favor explíquele con sencillez al Sr. Gilbrick, porque sabemos por qué estamos agradecidos y cuáles son los beneficios de él, de lo contrario, es como el cuidador del rebaño dormido.

¿Cómo cambiar el número raíz y cuál es el beneficio de la raíz en el tema?

Hermanos míos, no le tengan miedo a la gente, ellos no están obsesionados con el límite, esto es solo una técnica para incrementar las ventas solamente. Y nadie está obligado a entrar en Valblawi. Todo el mundo se fija en sí mismo y el problema se resuelve. Y consejo a Dios, lo prohibido, no te involucres.

Que Allah te recompense por la valiosa y útil información

Tengo una pregunta importante en el caso de que fotografié imágenes o videoclips en el dispositivo y luego los borre, ¿alguien puede acceder a ellos? ¿Puedo borrarlo permanentemente .. !!

Que dios te dé bien

Trucos me aseguraron

Pero en cuanto al galbrik, francamente, es maravilloso, y tengo una mente igual

¡¡Solo vacilante !!

بسم الله الرحمن الرحيم

Por favor responda a mis consultas y no las borre, ya que soy un principiante y mi miedo comenzó a aumentar con el aumento de estos rumores.

¿Cuál es el significado del bautista?

XNUMX ¿Este proceso o espionaje se aplica a la versión XNUMX del iPod touch XNUMXg?

No acusamos al FBI, sino al miedo de que alguien o alguien pueda piratear mi información privada, mis movimientos y mis fotografías.

fraternal..

La copia de seguridad es una copia de seguridad de los elementos del dispositivo ... ya sean programas ... notas ... imágenes ...

Por ejemplo, si reinicia su dispositivo para reiniciarlo y volver como si fuera nuevo.

Gracias por el tema útil, pero puede explicarnos con palabras e imágenes cómo todos los archivos e imágenes se cifran con una contraseña. Gracias.

La llamada no es que Apple nos detecte, enviemos, o hablemos y nos espíe

Millones de usuarios, solo datos almacenados mientras se lo identifica como terrorista

Con nuestros datos, no creo que esto sea importante, excepto que el hecho de que guardes tus números secretos para las cuentas financieras es lo que temes.

Sí, solo pégalo, porque Apple no lo verá del todo, jajaja, no dejes que tus dudas se vayan lejos y dime

Curarte

Te creímos, hermano mío, por Dios, pero me gustó el artículo y lo que decía, muchas gracias

Muchas gracias, que Dios te recompense con el bien por esta obra caritativa, te da mil bienestar '-'

السلام عليكم

Me gustó mucho el artículo, especialmente la forma en que estaba formateado y presentado.

Mi respuesta: Sí, soy un terrorista novato, ¡así que tengo que seguir tu consejo para esconderme!

Jaja

El problema es que el autor del artículo no explicó más el tema y trasladó todo el defecto al jailbreak, aunque sabe que el jailbreak en sí es seguro, pero con programas como Terminal y programas de control de FTP que pueden solucionar problemas y en También en ciertos casos, como permanecer en la contraseña predeterminada para estos programas sin cambiarla, desafortunadamente El artículo esparció un miedo infundado en los corazones de quienes leyeron el artículo.

Oh gente, no hay razón para tener miedo. Somos gente sencilla, y por nuestro liderazgo, ellos trabajarán con la información que tenemos. Quieren necesidades mayores que eso.

Ok, ingresando a la cuenta bancaria, pagando facturas, transfiriendo ... etc

Vía iPhone

Es seguro ?? Con un jailbreak

Hermano mío, no es necesario que el perturbador de la seguridad nos aflija con sentimientos obsesivos, y quien quiera más seguridad debe sacar al jailbirk

Gracias por el tema, y esperamos la forma de codificar las imágenes en detalle ...

Publica el artículo sobre protección de archivos lo antes posible.

Que Allah te bendiga

Añado mi voz a los hermanos que dicen que miren con las manos y los pies. Alabado sea Dios. No tenemos nada que temer.

Y quien quiera mirarme, Dios lo bendiga

¿Puedo darle el nombre de usuario y la contraseña?

Enciende Find My iPhone

En general, gracias al propietario del blog por la gran explicación.

Te agradezco, iPhone Islam, por la aclaración.

¡Por supuesto, una noticia paralela que deseo que todas las empresas implementen!

Aramco, representada por el Departamento de Tecnología de la Información, tiene la intención de realizar una campaña de concientización sobre la informática segura.

Entre ellos, creará una sección de concientización para propietarios de iPhone, iPad y Blackberry, además de otros dispositivos. Y cómo cifrar sus archivos con él y proteger su privacidad.

Que Allah te recompense

(¡Asombrado! ¿Se borró mi respuesta a (Lamice) o no llegó! Y si se borró, ¿por qué? ¡Porque le aconsejé a su hermana que no pusiera sus fotos personales!)

Espero no estar decepcionado de ti, y que te he entendido mal

السلام عليكم

Gracias Yvonne Islam, es increíble.

Ummm

¿Esta charla se aplica al iPod touch?

Por favor responde

وشكرا

Se aplica a todos los modelos que llevan el sistema iOS

No esperas que el tema te haga sentir similar a eso, mi patrocinador de este tema

Date un descanso, solo

Administrador del blog

Posible nombre de un programa de cifrado gratuito

También tengo la misma pregunta, iPhone Islam

¿Es posible que la gente que nos rodea piratee el dispositivo o hable con la propia empresa?

Y si solo la empresa no tiene problema, lo importante es

¿Son las personas que nos rodean las que no tienen penetración ??

Por favor responde mi pregunta !! Gracias .

Nadie puede piratear tu dispositivo, a menos que tengas un jailbreak, y quien ingrese a tu dispositivo debe ser un profesional y estar conectado a la misma red a la que está conectado tu teléfono.

En resumen, no hay preocupación

Ok, ¿puede él ser capaz de penetrar en los archivos de la empresa y así encontrar que mis archivos están presentes?

Por favor infórmame

No hay archivos. No los envíe a la empresa. Solo aplique mi trabajo a su computadora.

¡¡Ahora mi dispositivo está siendo monitoreado !!

Mi dispositivo no tiene nada más que bueno, pero ¿es cierto?

¡¡¡Y cómo fue prohibido !!!

Por favor, Yvonne Islam nos proporcione un artículo sobre la protección del iPhone.

Que Allah te recompense bien.

السلام

todo gracias

Woody es lo más antiguo

Es importante que mantengamos los datos de respaldo

Pero por motivos de seguridad, creo que el cifrado para centrarse en una computadora dedicada con una cuenta secreta cifrada con una palabra especial es mejor, y si existe un riesgo, la contraseña debe cambiarse cada período de tiempo.

Al final, no me siento cómodo con cómo no usa el iPhone, y espero que no se sienta obsesivo y obsesivo.

Hola..

Que Dios te recompense con la mejor recompensa por esta aclaración, por tener cautela y cautela.

Tengo una pregunta, Dios los bendiga ... ¿Tienen la capacidad de espiar o mantener un registro de videollamadas a través de programas de video chat como Tango y FaceTime?

Que la paz, la misericordia y las bendiciones de Dios sean con ustedes. Le pido a Dios que me ayude con la respuesta correcta para los aficionados a los dispositivos electrónicos y para las personas nuevas que han entrado en este campo a través de mis estudios, experiencia y mi modesto conocimiento de esta tecnología. . Sencillo y si Dios quiere, seremos conscientes, al hacer una copia de seguridad para el iPhone, los archivos GPS se instalan en iTunes con el fin de que sea más fácil para los programas de Apple encontrar las coordenadas de la ubicación de las torres para las comunicaciones. la primera razón y está disponible desde la primera versión 3.1, pero con la diversidad y desarrollo de los programas, Apple desarrolló este archivo para guardar los movimientos del iPhone desde la primera versión hasta la 4.3.2, incluyendo razones de seguridad, por ejemplo cuando el El dispositivo fue robado, incluida la precisión de la determinación de las coordenadas, y aquí no hay espionaje por parte de la empresa matriz Apple, pero el espionaje se da desde el inicio de Internet desde los años ochenta hasta la actualidad y esto es normal porque al enviar conversaciones, videos y fotos a través de Internet, ya sea 3G o DSL, estos archivos se transmiten a través de los servidores Esta empresa significa la mantequilla del tema. Un mensajero e incluso las empresas de telefonía móvil se quedan con los archivos de audio, y ahora los archivos MSM y MSM porque están guardados en los servidores de la empresa, quiero decir, nada nuevo.

Quiénes son los propietarios del software espía = los propietarios de las empresas que brindan servicios de comunicaciones e Internet + al guardar archivos en la computadora pirateada.

Un consejo por el amor de Dios, les pido a todos que no envíen fotos, videos y asuntos privados a través de Internet ni los guarden en la computadora, les pido regalos y ocultación para mis hermanos musulmanes.

¿Para el iPod? Uso el iPod y tiene jailbreak. Alguien puede espiarme o no

Gracias, por Dios, no te faltará el Islam.

Un tema maravilloso, pero estarás deprimido, quiero decir, si Apple mantiene los datos y la privacidad, o el FBI quiere ver qué es normal para ellos, nada tiene miedo al crecimiento, pero si algún usuario puede acceder a mi dispositivo, me refiero a hacker. y ver mis fotos o usar mis datos o los números que tengo aquí, el problema es que uno no pone en su dispositivo, algo que quieres chicos normales contigo, pero somos lo que queremos hacer. Dios está preocupado y yo estoy ocupado.

Buenas noches

Hermanos míos, les pregunté si era un escáner de fotos de mi dispositivo, y después de esto, Swain Sync. ¿Aparecen las imágenes escaneadas en lo que dicen y ninguna salvación tiene efecto?

La información es muy importante, pero nos diste el medicamento y lo olvidó. ¿Cómo puedo crear un cifrado para su copia de seguridad?

Te da un bienestar ..

Hatta, la parte de atrás, ya sabes, ¿cuál es la noticia? Esto es lo que quiero decir, quiero decir, mi dispositivo es todo lo que la gente puede ver, y mi Señor me salieron los ojos, y después de eso, la madre me dijo que viera yo y mi equipo.

Ali, así, quiere un millón de empleados para darle seguimiento al asunto, y trabajar duro con una gran casa de cuadros, ya ves, un mundo con uno exagerado.

El Islam del iPhone todavía no es objetivo al tratar este tema

Primero, en su respuesta a Al-Jazeera, y segundo, al aplanar esta noticia a través de este artículo.

Tenga en cuenta que el iPhone es el Islam, incluso si es un sitio rico y pionero, pero no es la única fuente para el lector árabe.

Y la cuestión de la recopilación de datos, ya sea de Apple o de otro lugar, no está sujeta a negación.

Y Al-Jazeera nunca se perdió ... y las cosas ilógicas que dijo que era, según la declaración de Al-Jazeera, que Apple lo hará

Y gracias a Yvonne Islam

Depende de usted utilizar o dejar cualquier tecnología. Si publicamos algo, sé que es el resultado de nuestro humilde esfuerzo y experiencia. Ciertamente puede que nos hayamos equivocado, pero si lo publicamos, sé que estamos convencidos de ello y estamos convencidos de que es lo correcto. cosas que hacer.

No olvides que ya somos especialistas y conocemos los secretos del dispositivo, y si nos sigues, sabrás que somos los que hicimos FaceTime para los teléfonos XNUMXG y de los árabes del dispositivo cuando no había arabización. , por lo que se trata de personas que han demostrado a nivel internacional y local que comprenden este asunto mediante pruebas y no con palabras.

Al final, no hay por qué estar en desacuerdo, porque como mencioné no somos la única fuente. Depende de ti creer a quien quieras creer

Gracias por este tema y, francamente, no conocía a Yvonne Islam excepto por cerca de un mes, pero realmente entendí más la tecnología contigo. Que Dios te recompense bien, y si Dios quiere, veo a Evon Islam, uno de los empresas más grandes del mundo en este campo

Pero tengo una pregunta para ti: si encriptaste la copia de seguridad y borraste la antigua, ¿la alcanzarán? O si lo borras, significa que hemos terminado.

Endulcé el jailbreak y dudé, pero creo que actualicé el dispositivo y lo devolví como estaba

Francamente, un tema excelente y para mis hermanos que temían la privacidad, la editorial propuso la idea de evitar la pérdida de tus datos, pero lo importante es que Apple no descarga los datos, y esto es muy tranquilizador y no sube. tu mente.

La paz sea con ustedes .. Esta es la respuesta de uno de los participantes en el periódico electrónico, Sabaq. Espero que los expertos en iPhone en Islam se aseguren de esto, y he citado la respuesta de esta persona (para información para todos los usuarios de iPhone y iPad. Soy propietario de una tienda de programación, reparación y venta. Tengo una larga experiencia en dispositivos móviles. ... el problema no está en tomar fotografías u otras cosas. El problema está en tu correo electrónico. Lo abres a través de estos dispositivos, se almacena y permanece abierto en el centro de control de Apple, y el directorio es para ti un nuevo correo electrónico y ábralo a través del iPhone, por ejemplo, luego cancele este correo, y notará que no se cancela, pero permanece en un estado de trabajo y recibe mensajes a diferencia de los correos electrónicos que no abren los dispositivos de Apple ... otra información, especialmente el iPhone 4, la cámara funciona 6 veces al mes a razón de un minuto y medio completamente sin controlarla, y la graba directamente y la envía al Apple Center..la desgracia no está aquí, hermanos, y yo, por Dios, ¿Estás entre los consejeros? Pudo penetrar los sistemas especiales de Apple de los piratas informáticos, ya sea en Kuwait o Marruecos, España, China y otros piratas informáticos profesionales, y robaron fotos y videos, y Dios sabe mejor. Cambia y aléjate de las pegatinas transparentes que dicen proteger la pantalla y haz que el dispositivo solo llame y reciba sin mensajes de medios, en este caso el dispositivo es seguro y por supuesto no todos quedarán satisfechos con decir cuál es su beneficio). Espero que los expertos en iPhone en Islam nos informen de la validez de estas palabras suyas.

Cita “Si eres un terrorista que te está buscando por el FBI, entonces no estás seguro y te aconsejamos que no uses tecnología porque es muy peligrosa para ti, y debes tener cuidado y buscar la ayuda de expertos para realizar sus actos terroristas sin problemas y de forma segura ".

Esta explicación completa beneficiará a los terroristas y les hará pensar mil veces antes de usar el iPhone.

Cambiarán a dispositivos BlackBerry

Ja, ja, ja, ja, ja, ja, ja

Gracias iPhone Islam por esta valiosa información ...

Oh grupo, tal vez a algunas personas les gusten mis palabras, pero ¿por qué no sentimos que el problema no es más que ruido, pero una vez que hay gente mirándonos a través del iPhone y espiándolos y trabajamos para que ellos den cuenta de lo que dice? , por Dios, si uno de nosotros sintiera que Dios lo ve a cada paso lo zanjaría, no se atrevería a Dios y éramos buenos servidores ...

Que Dios te recompense bien y guíe tus pasos, porque esperas que, después de Dios, la gloria sea a Él, por el buen conocimiento de esta nueva tecnología.

Te da bien p información

Ojalá pudieras descargarnos el método de cifrado

Gracias iPhone Islam

Oh, alabado sea Dios, en cualquier caso, y lo que quieren que llegue, son extranjeros que ven a los ancianos, no nos hemos dispersado con ellos Jaja.

Tengo una pregunta. La pregunta dice que las fotos que pongo en Skype, por ejemplo, están ahí con ellos, o más claramente, mientras estén monitoreadas, puedes decir que sí, pero aquí está el video importante. Facebook, etc.…. Gracias

Gracias iPhone Islam

Esperamos escribir un artículo sobre los detalles de protección sobre el que nos pueda informar para proteger archivos y crear una nueva contraseña para la raíz.

¿Cómo convertimos nuestra conexión a Internet en una conexión encriptada que preserva la privacidad de nuestros archivos privados?

La paz sea con ustedes ... Mis hermanos en el iPhone, Islam, estamos agradecidos por este tema peligroso ... Pero desde que abrieron esta puerta, espero ver una explicación más pronto a modo de prevención y protección. El mundo de la tecnología lo hará No pronto seas feliz por eso hasta que algo venga a molestarte.

Mi pregunta es, ¿cómo hago un programa que detecta estos archivos en la PC y no en la Mac?

¿Y cómo ciframos la copia de seguridad en nosotros, y puede contarnos artículos anteriores sobre este tema? Además, ¿es posible transferir el archivo de copia de seguridad y mantenerlo en un lugar externo como un disco duro externo?

¿Qué tal un programa?

archivo untrackerd en cydia, ¿detiene el proceso de registro? Luego, con respecto al proceso de monitoreo, se hizo muy conocido que todas las redes sociales y los sitios de correo electrónico han sido monitoreados desde sus inicios. Por favor, arroje luz sobre el programa untrackerd y sus similares para ver qué tan efectivos son. Gracias

Estimado administrador de Blogger

En una de las respuestas dice que el cambio de los pases siguió a la raíz

Mi pregunta, ¿cómo cambio la contraseña siguiendo la raíz?

Gracias

Solo tengo una simple solicitud

Puede descargar un artículo sobre privacidad para principiantes con una explicación de los pasos a seguir según el tipo de archivo

Yvonne Islam, ¿cómo puedo poner una contraseña en mis mensajes?

Y gracias por el maravilloso tema.

Algunas personas están terriblemente obsesionadas.

Sus números de cuenta contienen miles de millones

¿Puedes preguntar cómo sé si tengo Facebook en el iPhone o no? Compré el dispositivo y no sé si existe o no y no lo veo

Alabado sea Dios, el tema del espionaje siempre es preocupante para todos - estoy con el iPhone XNUMX, tengo un jailbreak y no lo descargo porque he escuchado palabras realmente relacionadas con la protección en la versión de este versión del iPhone: Dios sabe, precaución, más seguro

Por qué siempre pensamos en escondernos y alejarnos de la realidad con rectitud, y no lo sé. Pensemos en suministrar tecnología para lo que nos beneficiará.

وشكرا

Antes de proceder a completar el maravilloso artículo

Me dije a mí mismo que volveré a Abu Kashaf

Pero mientras busquen terrorismo, déjenlos entrar en mi dispositivo

Desde la más ancha de sus puertas

Agradezco a Yvonne Islam y mi agradecimiento a la propietaria del blog.

Gracias por la maravillosa información.

Qué es este jailbreak, y cuando quiero eliminarlo, veo que no sé nada nuevo en el iPhone. Estas son las cosas que me dices al respecto. ¿Dónde está?

Quiero decir, ¡cuál es su corte por hacer este espionaje de Apple ...!

<< ¿El propósito de esto, por ejemplo ... o la curiosidad al mínimo?

¡¿Y sabías que esto limita la confianza que le dan sus usuarios, o más bien sus amantes ?!

<< ¡¡Estamos aterrorizados, Apple .. !!

Hola a todos

A pesar de la distinción de sus artículos, mis hermanos Islam iPhone, en general ... Sin embargo, esta vez no encontré su artículo tan fuerte como sus artículos anteriores !!

No lo sé. No sentí que fueras justo ... No sentí que confiaras en investigaciones científicas y en opiniones de expertos ...

Quizás la privacidad no signifique mucho para ti .. Pero hay quienes no quieren eso aunque no tenga privacidad o se mueva secretamente ..

Pero una vez que se sabe que las ubicaciones del movimiento se almacenan y sincronizan sin el conocimiento del usuario ... es muy triste y profundamente decepcionante ... !!

Hey grupo rastreado previamente y conozca su ubicación, su información y sus datos, que hay de nuevo. Cualquier parte especializada puede penetrar en sus dispositivos en cualquier momento, y la palabra de cifrar datos en iTunes o el dispositivo es útil incluso si tiene mil contraseñas. Por supuesto, como dije por organismos especializados como el FBI o la CIA ... etc. Y cuando quieran eso. Pero tú, como usuario normal, tienes lo que ellos tienen de ti, y ellos no se preocupan por ti, ni están vacíos viendo a millones de personas. Pero si quieren que lo atrape, ¿dónde usaría la tecnología?

Pero como dicen, porque cuando un hacker regular te elige al azar, estarías expuesto a chantajes e intrusiones, por lo que proteges tu situación encriptando tus datos.

La declaración de Al-Jazeera es correcta sobre la recopilación de información, como admitió Apple, pero lo que dijo, "en caso de intencionalidad o intención de observarlo"

La misma situación sucedió con Google cuando recopiló datos de Wi-Fi mientras cubría las calles de Alemania para los fines del servicio Street View.

Y la charla continúa, pero no te sumamos y concluimos diciendo que eres una persona normal. No tengas miedo, pero ten cuidado.

Tengo un programa de Cydia, quiero decir, ahora puedes violar mi dispositivo. Profeta nos enseña cómo hacernos privados con fotos y conversaciones, y hacer un bloqueo para que alguien entre en mí. Por Dios, lo compré y siempre cubro el leva.

Hermano Muhammad, es sorprendente que considere guardar los lugares que frecuenta en el teléfono móvil normales o normales, y es sorprendente que no admita que Apple tiene acceso absoluto a su dispositivo desde la transferencia de datos hasta que el dispositivo en sí se cierra y esto es normal o normal. Pero soy una persona que tiene mi privacidad, por lo que Apple ahora tiene mi número de tarjeta de crédito, rechaza cualquier intermediario, tiene todos mis datos y también sabe mi ubicación y me sigue. ¿Tiene razón?

En los peores supuestos, y ya ha sucedido en el caso de que la iTunes Store sea pirateada y un hacker obtenga todas estas máquinas para miles de usuarios, ya has puesto en riesgo la vida de millones.

Muéstranos fotos ... en el equilibrio de tus buenas obras, si Dios quiere

Hermanos míos, que Dios los bendiga, intenté buscar en iTunes la configuración

Porque quiero borrar la copia de seguridad porque solo hay imágenes

No sabia de donde, queria alguien que me enseñe

También quería preguntar, borré las fotos de mi iPhone y también

No hay jailbreak. Si lo vende, puede devolver las imágenes

Que Dios te ayude

Sowal para el profesor Tariq

¿Puede acceder a los archivos del sistema sin tener ssh abierto?

¿O necesito cambiar la contraseña simplemente haciendo el jailbreak?

Creo que mi pregunta es clara. Espero que me responda, por favor.

Pero mi querido hermano, el jailbreak en sí mismo es un desastre, podría ir a la Cafe Shop y hackear a todos los que descarguen el jailbreak del iPhone en unos segundos, por supuesto esto es para todos los que no cambiaron la contraseña de root.

Hermano y querido director del blog, ¡por qué nos asustas así!

No instalamos el jailbreak excepto por sus muchos beneficios, y usted los conoce por nosotros.

¡Ayúdanos con el conocimiento y la información que tienes para evitar la penetración de nuestros dispositivos de montaje, con la configuración ROOT!

Y no tires la información aterradora, por favor

Después de la citada Madame, los que nos están espiando son los gobiernos que están sobre nosotros porque están buscando políticos y estamos hablando de nuestras cosas triviales en su opinión.

Perdóneme

Dijiste que el jailbreak hace que el iPhone sea fácil de piratear en cualquier lugar, incluso en cafés.

Y tengo una pregunta necesaria para la que sé la respuesta

Si elimina el jailbreak, ¿seguirá pirateado o volverá a su estado seguro?

Por favor, responda porque me hicieron una pregunta antes de esto y no hubo respuesta.

¡No temas mi querido hermano!

¡Deja el jailbreak en tu dispositivo! Pero ! ¡Cambie la contraseña de root!

¡Para que nadie lo rompa!

Gracias Yvonne Islam por este tema tan interesante y útil.

Que Dios te conceda el éxito

Dice el refrán: no tengas miedo, no tengas miedo

Mientras tus asuntos estén en el lugar correcto, déjalos espiar desde hoy hasta mañana, y lo segundo es que la gente será escandalosa y las fotos de chicas como las nuestras.

Gracias por la valiosa información, ¿es cierto que este archivo se transfiere a Apple cada XNUMX horas?

¿Cuál es el beneficio del cifrado si Apple está configurando. ¡Al-Baraj significa que puede decodificar y conocer la contraseña en virtud de que posee todos los programas de iPhone!

السلام عليكم

Siempre y para siempre, iPhone Islam ofrece todo lo que nos es útil como principiantes

Que Allah te recompense con el bien

..

Anteriormente trabajé en Jailbreak para mi dispositivo sin tener conocimiento previo de su daño para las niñas.

Y ahora tengo mucho miedo de este problema

Según tengo entendido, si hiciera una restauración, el dispositivo se apagaría, especialmente desde que lo compré en Mobily-Arabia Saudita

¿Esta información es correcta? Y si es correcto, ¿podría decirme cuál es la mejor solución?

Por favor, oh gente de especialización, no descuiden mi respuesta.

Que Allah te recompense con satisfacción y paraíso.

Por Dios, esta es una lección para las chicas que ponen sus fotos en la computadora ... Gracias, Yvonne Islam

Lo juro por Dios, Iazen ignorancia en algunos asuntos.

Nuestra vida es un buen momento sin esta aterradora tecnología

Dios nos proteja y cubra a los hijos e hijas de los musulmanes, Señor

Te da bien, pero tengo una pregunta si es posible

Si tomé fotos o videos de la cámara del iPhone y los borré antes, no hago nada malo con Backup Pinzle e iTunes, o simplemente los elimino, los eliminarán permanentemente.

¿Por qué no encriptas el archivo de backend a través de la configuración de iTunes?

Mencionamos el método en los comentarios y haremos un artículo especial para eso, si Dios quiere.

Además, ¿por qué temer? Definitivamente tu computadora es más que un teléfono, y no hay nadie que la penetre y antes no te importaba, has crecido como si hubiera un hacker en cada hogar. Hermanos míos, la información de arriba es solo para crear conciencia, no para hacerlos temer.

Respecto a este tema, cómo cambiar la contraseña de root, espero que nos beneficien para evitar algunos peligros en el futuro

Tema que vale la pena. Creo que plantear este problema tiene más aspectos negativos que positivos, y puede dañar la reputación del iPhone para aquellos que no entendieron el objetivo de plantearlo.

Estoy con mi modesta experiencia con el dispositivo, pero no pienso en adquirir algo así para uno de mis familiares.

Compré un iPhone XNUMX y vendí la riqueza que tenía, y la primera vez que llegué de inmediato a la computadora portátil noté el regreso de fotos antiguas y el regreso de contactos por lo que algunos de los contactos yo mismo me olvidé de ellos ,,, para la gente Quienes tienen miedo de espiar primero, ven a una persona normal, sea cual sea su trabajo Son lo que les importa espiarte o en su preocupación por vigilar a los buscados internacionalmente y a la gente a lo que sea que esté caminando. estos están almacenados en los servidores de Dios, sé que su capacidad es muy, muy grande. Por mi parte, veo que este es un movimiento positivo porque puedes revisar tu dispositivo y tiene información importante en él, entonces, ¿qué tienes que hacer? es comprar un nuevo dispositivo y conectarlo a la computadora portátil, y parte de su información será devuelta, y en cuanto a FaceTime, está monitoreado, pero es monitoreado por la computadora, lo que significa que no hay personas que lo espíen, pero si quieren que alguien quisiera le ponen La huella de su voz o de su apariencia mientras está mirando con diligencia hasta el dueño de la huella dactilar de la voz o que no lo está conociendo y ves a alguien diciendo que esto es el espionaje de las empresas de telecomunicaciones en el toda la ciencia espiando a sus clientes, pero de la misma manera está presente entre nosotros el espía que nos espía que es la computadora con sospecha Durante un año, espero haber alcanzado la idea ...

Pero mi querido hermano, el jailbreak en sí mismo es un desastre, podría ir a la Cafe Shop y hackear a todos los que descarguen el jailbreak del iPhone en unos segundos, por supuesto esto es para todos los que no cambiaron la contraseña de root.

¿Cómo hago esta contraseña porque nivel un jailbreak? No sé cuál es la historia, pero sabemos lo que se requiere de ella.

Ok, ¿cómo configuro una contraseña para la copia de seguridad?

¿Cómo transfiero fotos desde el iPhone a la computadora portátil, no a iTunes?

Y gracias Yvonne Islam

La paz sea con ustedes, mis queridos hermanos. Me he robado el iPhone. ¿Puedo saber cuándo fue o quién lo usó? ¿Puede ingresar mis datos e imágenes sabiendo que tiene un número secreto en la pantalla? Por favor, pánico , y que Dios se apiade de tus padres y convierta en el equilibrio de tus buenas obras el comunicarte en el correo electrónico

Disculpe, subí el jailbreak, lamentablemente, si lo borro, salvación, no verán ni piratearán mis fotos ????

Información muy útil, pero me gustaría que estuvieras al tanto de los errores ortográficos.

Hermanos míos, si tenían miedo de que alguien pudiera ver sus secretos, sepan que Dios los conoce de noche, en la oscuridad, y no tienen ningún dispositivo, cámara o dispositivo de escucha, y cada trabajo que hacen se graba en ustedes, entonces Temed a Dios en los buenos tiempos y en público.

Todo gracias y aprecio al sitio, que es de gran beneficio para todos, y espero poner un tema para los principiantes.

Que la paz sea contigo

Soy nuevo en el dispositivo y ya he hecho más que sincronizarme con iTunes y me gustaría saber cómo y dónde encontrar mi información de iTunes y también cómo crear una contraseña para él.

Y la otra cosa que hice una vez fue hecha por él mismo, y no entiendo qué sucedió y qué beneficio de eso, ¿cómo abro mis archivos y cómo lo elimino?

Ojalá pudieras ayudarme y muchas gracias.

El tema más hermoso y genial que leí en iPhone Islam

Francamente, todo lo que escribiste se ha aplicado y ha descubierto que es verdad.

Debido a todo el desarrollo estadounidense, ha trabajado con inteligencia y seguridad, para aterrorizarlos.

No, mi querido hermano, no decimos de ti un terrorista, y no nos decimos eso a nosotros mismos. La palabra terrorista no es para musulmanes, sino para terroristas, ya sean musulmanes, judíos o budistas.

Chicos, está claro que está bromeando sobre el terrorismo. No utilicen la pastilla como un domo, y háganos saber qué es útil.

¿No es así, hermanos, Yvonne, Islam, saben que hay gente que desean?

Lo que sea que haya visto por ti o cualquier cosa sobre ti que empañe tu reputación

Y sabes a lo que me refiero. Me refiero a tus palabras sobre terrorismo. Quiero decir, si alguien acaba de estar involucrado en tu servicio y has conectado este mensaje, ¿qué dices?

En general, les deseo todo el éxito y la recompensa por lo que Dios ama.

Saludos y mis pasiones

Hace unos días, un funcionario alemán abordó un tema de este tipo con respecto al conocimiento de Apple sobre la privacidad y los sitios web de otras personas, y le hizo una pregunta a la compañía a través de los medios de comunicación, si esto es seguro y es cierto y actualmente estamos esperando una respuesta sobre esta noticia y sus repercusiones ;-)

Por Dios, si mis dudas estuvieran en orden?

¿No es razonable que una empresa como Apple se desarrolle rápidamente y resuelva sus problemas de hardware con tanta rapidez?

¿Ya sea espiándolo o escribiendo en el sitio web de la empresa?

Me endulcé a sincronizarlo con iTunes en la computadora portátil y en el iPhone en la privacidad, cuando el iPhone se sincronizó con la computadora portátil, es decir, todo desde mi privacidad e información, ¿tenía una copia del Laboratorio de Paytons?

Y el portátil se ha estropeado, y me temo que lo arreglaré por tierra, y tendré algo para trasladar del iPhone al padre

Que Allah ayude a las chicas

Desearía haber nacido

No creo que vayas con tu dispositivo a una persona que no es de confianza y que no teme a Dios, y al mismo tiempo, el genio del iPhone sabrá descomprimir los archivos de respaldo. Solo cuida de ti la próxima vez ... es por eso que escribimos estos artículos no para ser preocupados y obsesivos, sino para tener cuidado.

Un artículo muy útil y único, que es especialmente útil para los piratas informáticos, para ser honesto .. Me ayudaste de una manera que no esperabas, gracias iPhone Islam :)

Dios cubre a los musulmanes y a las mujeres musulmanas

Gracias por el tema

Y Dios es un problema, porque fotografié a mi hija de tres meses en mi iPhone, jajajajajajajajajaja. Te da mil bienestar Aegon Islam

Existe una gran controversia en torno a las actividades de las empresas de telefonía móvil, y un portavoz del Ministerio de Agricultura y Protección al Consumidor de Alemania dijo que Apple debería aclarar una serie de preguntas abiertas sobre los datos de los usuarios que almacenan el iPhone, iPad y otras herramientas.

La solicitud se produce inmediatamente después de una solicitud similar del senador estadounidense Al Franken, quien citó un informe de investigadores de seguridad que alega que el sistema operativo iPhone 4 de la compañía recopila en secreto los datos de ubicación de los suscriptores en un archivo oculto.

El portavoz del ministerio, Holger Eschle, dijo: Apple debe revelar la ubicación, el período de tiempo, con qué propósito se guardan los datos, quién tiene derecho a acceder a ellos y cómo protegerlos del acceso no autorizado a ellos. Añadió que la recopilación y el almacenamiento secretos de los datos de ubicación de los teléfonos inteligentes sería una violación importante de la privacidad

Fuente: Diario de los Emiratos

Este es un diálogo antiguo y la respuesta de Apple se incluyó en el artículo y cerró este tema.

Ojalá pudieras ayudarme a ingresar a la configuración de iTunes

Tengo miedo de Dios, él nombrará, pero todo lo que se agregue

La tecnología aumentó el miedo …… ..

Acepte el comentario y gracias, Yvonne Islam

Tengo miedo de Dios, él nombrará, pero todo lo que se agregue

La tecnología aumentó el miedo …… ..

Este tema es peligroso

Te da bienestar y esto es una confirmación del canal Al-Jazeera ¿Dijiste que era un informe que no era cierto?

Hay una respuesta a tu pregunta en uno de los comentarios anteriores.

Gracias, y no fallé, pero el caso de la esposa sabe sobre el marido, hacia dónde va y dónde está su puesto.

Pero no se rindan, y no los insultaremos

Gracias por esta buena información, que Dios les conceda éxito, hermanos.

¿Por qué tanta ansiedad, hermanos?

¡Nadie sabrá mi ubicación, información o cualquier otra cosa, excepto Dios Todopoderoso! Por qué ?

¡¡Porque descargué una herramienta de Cydia llamada Untrackerd !! ¡Esta herramienta borra todos los datos almacenados, como el mencionado por nuestro querido hermano Muhammad Jalal!

Nota:

Cuando descargue la herramienta, su icono no aparecerá ni en la superficie del iPhone ni en la configuración.

Y, si Dios quiere, te habré beneficiado, aunque sea por un poco

Y muchas gracias iPhone Islam por su creatividad.

Y que Dios te recompense bien y que Dios te bendiga

Pero mi querido hermano, el jailbreak en sí mismo es un desastre, podría ir a la Cafe Shop y hackear a todos los que descarguen el jailbreak del iPhone en unos segundos, por supuesto esto es para todos los que no cambiaron la contraseña de root.

Afortunadamente, cambié la contraseña a root :)

Con tu artículo, me paró una situación que me pasó hace un tiempo. Quería registrarme con un médico, y este médico antes de registrarme con él debe sentarse contigo para verte y desaparecer. Una simple prueba .. Después de la sesión. , me pidió mi nombre y número de móvil y dijo que te respondería más tarde.

Lo extraño es que la respuesta fue rápida, y cuando le pregunté por el motivo, descubrí que había entrado en mi cuenta de Facebook para saber quién soy. Hermanos míos, el tema está pasando más simple de lo que imaginamos .. Con el clic de un botón, ahora es posible conocerte y conocer tus preferencias, intereses, lo que amas y lo que odias .. y pasa de nosotros con todos. nuestra voluntad !!

Pero, ¿cómo cambiamos la contraseña?

Sabes lo que me gusta de los artículos de Yvonne Islam algunas veces, sin importar el interés, los comentarios constantes con los jóvenes :)

¿Qué significa cambiar la contraseña de Roooooooooooooooot, y cómo penetrar una si no?

Bueno hermano, pronto escribiremos un artículo sobre eso, si Dios quiere.

¿Cómo coloco un dispositivo que no es mi dispositivo en iTunes hasta que no está permitido?

Transferir mis datos al segundo dispositivo

Gracias por el gran artículo

Como soy un principiante en el mundo del iPhone, estoy esperando su artículo sobre cómo cifrar todo lo que hago en el iPhone.

Acepta mi agradecimiento, Yvonne Islam

Alabado sea Dios, no tengo nada que temer

Y la puerta de la que se extrae un viento, la bloqueó y descansó

Te deseo un desarrollo permanente, oh Yvonne Islam. Y la inspiración de la gloria del Islam para ti

Tú mismo te metiste en problemas, Yvonne Islam

El problema más común es que no conoce la tecnología, y Jake es gratis, que es Abu Al-Arif

Tomemos, por ejemplo, el automóvil se apaga si la velocidad demuestra y muere

No bebas agua del lado de la electroforesis y otras locuras que siempre escuchas

Lo siento, pero esta es mi opinión

Yvonne Islam = creatividad

Una pregunta para el administrador, ¿cómo creo una contraseña para los programas?

Si el usuario borra una imagen del iPhone, ¿el dispositivo guarda esa imagen en la memoria? ¿Los dueños de las tiendas de telecomunicaciones pueden devolverlos usando programas o de otra manera? ... Por favor avise y muchas gracias.

Les digo a los que quieran ver nuestros dispositivos, Dios sabe que el día en que pienso es odiado, mil gracias por tu esfuerzo.

Quiero decir, ¿entiendo por tus palabras que el que facilitó la penetración de su dispositivo? !!!

Si la respuesta es sí

¿Es útil eliminar el jailbreak o finalmente es demasiado tarde y el dispositivo ha sido pirateado?

¿Ha probado la protección del iPhone que es irreversible?

Es normal. Somos terroristas. Tenemos miedo. Pero lo más importante es que no hay una persona común que pueda penetrar mi iPhone. Esto es lo más importante para mí. Por favor, enséñeme. Me refiero a alguien que no es Manzana.

Que Dios los fortalezca, miembros del iPhone. Islam Honestamente, estamos orgullosos de nosotros como ustedes, los árabes.

Dios los fortalece, miembros del iPhone. Islam honestamente, estamos orgullosos de sus gustos, árabes

Palabras maravillosas y hermosas. Francamente, gracias por ello, y esto es lo que está sucediendo en el mundo de la tecnología. Información nueva y útil para mí.

Acepta mi sincera amabilidad y respeto.

Muy hermoso, un paso maravilloso para agregar a sus pasos anteriores hacia la creatividad.

Encontraste en los consejos de tus hermanos y les informaste de sus inquietudes

Dios te bendiga donde quiera que vayas

Soy un terrorista y no soy un terrorista ... pero no hay libertad personal ni privacidad, incluso nuestros teléfonos fijos y recorridos se han monitoreado y noten que las melodías que escuchas en los teléfonos fijos son todos servidores estadounidenses. abandonar el iPhone y usar el móvil de Abu Kashaf y vivir en una tienda de campaña solo para preservar mi privacidad ... Que Dios lo recompense bien, Director

La pregunta que me hice mil veces

¿Por qué una aplicación de juego me pide que especifique la ubicación, por ejemplo

Si va a la configuración == >> General == >> Servicios de ubicación

Obtienes más de 20 aplicaciones que solicitan ubicación, y la mayoría de ellas son ilógicas

¿Realmente necesitamos saber cómo cifrar datos?

Y creamos una contraseña segura para que nadie sepa nada de mí.

Aquí no tengo nada, pero estoy obligado

Gracias iPhone Islam

Yvonne Islam, ¿cómo pongo una contraseña en mis fotos correctas?

Y gracias por el maravilloso tema.

Hay un programa en la tienda de software como Imagen segura

¡Las chicas francas se involucran!

Te aconsejo que hagas palomas mensajeras

¡El tema es sobre privacidad y estás hablando de piratería!

Caminó brillante y caminó Marruecos - - Hay una diferencia entre Mashreqin y Maghribi

Pero personalmente, para mí, no puedo garantizar que Apple, o al menos los que están detrás de Apple, tomarán una copia de la copia de seguridad para cada sincronización.

Gracias, y que Allah te recompense

Consulta ?

Si elimino el archivo de respaldo, ¿puedo devolver la información en el futuro, aunque elimine el archivo de respaldo?

No, por supuesto, el propósito del archivo de respaldo es guardar todo en su computadora, para que si está dañado, pueda restaurarlo como estaba.

Dios te bendiga

Y espere el tema del cifrado de datos

Ojalá pudiera ser un tema completo para los programas de protección y cifrado de datos, me refiero a proteger los archivos del dispositivo, como fotos, videos, etc.

Noto que cualquier tema esta escrito aqui

Tiene la intención de ser solo de interés ... pero encuentro que muchos tienen miedo

¡Incluso puede anular la compra del dispositivo con su gran tamaño!

¿Por qué todo este miedo?

Ver cualquier móvil del mundo donde sucederá lo que suceda en el iPhone

Si tiene miedo de determinar su ubicación, entonces la empresa que se ocupa de ella

¡Sabes tu ubicación incluso si tu móvil Abu Kashaf!

Así que dejamos de ampliar el tema, ¡más grande que su tamaño!

Islam + Apple iPhone = un mundo lleno de sorpresas

Gracias y adelante :)

¿Cuál fue el cifrado y la recogida anteriores? Y no sé qué.

Ok, soy msui jilbrick Quiero decir, mi dispositivo está pirateado.

¿Qué es el cifrado útil?

Ni cómo.

¿Cómo sé los programas de piratería?

Y los programas que protegen mi dispositivo.

¿Existen programas de piratería en Father Store?

No solo en el jailbreak.

La vida ahora, en general, es en vivo, lo que significa que todo está monitoreado y monitoreado, porque las cámaras están en todas partes, incluso con niños de tres años.

En cuanto a mí, no tengo ningún inconveniente en ver mi iPhone, ya que no tengo nada que temer, ni por lo que tengo miedo ...

Querida Yvonne Islam, sobre el tema del terrorista sigue en

El artículo duda de uno de nosotros, por ejemplo

Y gracias por la dosis de seguridad es un tema importante

Esto es sólo una broma. Y sé que muchos en el sitio no aceptan la broma, pero siempre les lanzamos frases para que podamos hacer que comenten con nosotros el artículo :)

La paz sea la única vez. Si instala el jailbreak, ¿la penetración es fácil y no requiere nada para hackear el iPhone?

Dios es el ayudador Este es un mal inevitable, pero tengan cuidado, mis hermanas, y no subestimen la técnica y la menosprecien, y Dios oculta la comida de un musulmán y un musulmán.

Que Dios te conceda bienestar por el esplendor de tu estilo y que se difunda la conciencia entre los usuarios de la tecnología en general. Mi más sincero agradecimiento y agradecimiento para ti

Consejo para un Yippi que encripta sus datos y pone la palabra en árabe. Porque el cifrado en inglés se puede descifrar, y tengo un programa que puede decodificarlo si la longitud de la palabra es de XNUMX caracteres, pero el árabe nunca podrá descifrarlo si son dos letras. Una información que me gustó agregarte mientras lo probaba. Gracias Yvonne Islam por la gran noticia.

Lol, no leí el artículo, pero me asusté, pero si la propia empresa lo espió, no hay problema.

Lo más importante puede ser de las personas que nos rodean con el mismo dispositivo.

Esta es mi pregunta, ¿alguien puede ver mis mensajes e imágenes a través de su dispositivo?

En primer lugar agradezco al iPhone de Islam y agradezco a todos los hermanos que son responsables de él, y esta es mi primera publicación.

En cuanto al tema, esta profundización en él es algo espinosa, pero si es correcto, esto es un gran problema incluso en tu dispositivo.

Dios los bendiga por este interesante y útil tema !!!

¿Puedes explicar una explicación sencilla sobre cómo cifrar imágenes? Gracias, Yvonne Islam

Gracias, que Dios te recompense, tengo preguntas

XNUMX // ¿Cómo cifro el archivo?

XNUMX // Endulcé mi dispositivo de jailbreak, y sabía que descargar programas con el crack está prohibido según la Sharia y francamente si no hay ningún beneficio para mí hacer jailbreak porque en realidad no lo necesito y no sé su uso en la primera lugar, simplemente me hace vulnerable a la penetración, ¿cómo puedo devolver el dispositivo tal como estaba sin perder mis programas y la información almacenada en él?

XNUMX // El proceso de devolución del dispositivo (eliminando el jailbreak) ¿Necesitas gente profesional? ¿O puedo hacerlo yo mismo? ((Para su información, mi dispositivo es un iPod Touch))

Perdón por la prolongación, espero que responda a mi consulta.

¿Puede decirme cómo crear una contraseña para la copia de seguridad?

En segundo lugar, cuando viajo, por ejemplo, y hablo con mi familia a través de FaceTime, Skype, Yahoo o Tango, ¿hay algún problema?

En tercer lugar, el dispositivo de mi esposa tiene jailbreak, por lo que es un riesgo o no para la penetración.

En cuarto lugar, responde porque realmente necesito tu respuesta.

Mi amor y aprecio para ti, Yvonne Islam.

Gracias por el gran artículo que proporcionó la respuesta correcta a mi pregunta.

Todo tiene su impuesto

Y el espacio fiscal técnico es menor que la privacidad

No creo que Apple esté (vacío) mirando y rastreando a cada persona

Más bien, es parte de la tecnología y las características y está presente en su sistema electrónico, si lo desea.

Y no tenemos nada que esconder;)

Y sospecho que si no hubiéramos guardado fotos de nuestras hermanas e hijas en los dispositivos

Si perdemos algo, nuestro honor estará a salvo de las manos de los intrusos.

No es necesario, entonces, que guardemos estas imágenes en los dispositivos

En cuanto al seguimiento del paradero, la lista de personas que llaman y los mensajes, permítales verlos con la frecuencia que quieran.

Gracias por la valiosa información, y le pido a Dios Todopoderoso que nos perdone, nos omita y nos perdone, y que haga que nuestro uso de estos dispositivos sea satisfactorio en términos de publicar cosas que beneficien a todos los musulmanes.

Hombres, déjenlos ver quién querría, por Dios, si construimos reactores nucleares en el iPhone jajajajajajajajajajajajajajajajahahahahahahahahahahahahahahahahahahahaha.

Bueno, lo soy, ¿quién podría ser Apple espiándome?

Jajaja

Pero el uno, si tienes algo especial, la memoria flash y el disco duro, el dinero del país, vete, suelta uno y relájate

Mantequilla

Necesitamos un tema para principiantes sobre cómo codificar el tema.

وشكرا

No se trata de que sus antecesores vendan o no el que ya no garantiza al mundo

En resumen, hermana mía, no transfiera Tire a través de Internet en absoluto.

No sé si los álbumes de Sojaj se pueden espiar o no

Pero la mejor forma es la que puedas imaginar

Mi maceración

Tengo una pregunta importante para ti y espero tu respuesta, Islam Fone.

¿Pueden mirarnos a través de FaceTime, por ejemplo?

Si hago FaceTime con mis padres, ¿pueden ver la conexión con ellos o grabar esta llamada?

Espero que me ayudes. Por el hecho de que yo y otros de FaceTime estamos muy interesados. Y otros programas como Teaming o. Neem Buzz. Y Skype. Y otros y gracias

Dirijo la pregunta al administrador de blogs y a otras personas con experiencia en este campo.

Quiero hacerle una pregunta !

¿Cuántos usuarios de estos programas en el mundo?

¿Es si lo que temes es real?

¿Te verán solo entre millones o miles de millones?

Si la respuesta son simplemente estos programas o incluso FaceTime

Ella no te mira y no ve lo que ve.

Como se mencionó en el artículo, todo es que mantiene las cosas antes mencionadas solo en el archivo de Apple posterior.

Nada más que las cosas que mencioné ..

No tengas miedo ..

¡No existe tal cosa!

Y vive tu vida como quieras ^^

Sé, mi querido hermano, que cualquier código debe abrirse y cualquier comunicación puede ser monitoreada, y esto es un hecho. Incluso si carga un programa en la tienda de software y este programa funciona con encriptación, debe informarle a Apple cómo funciona la encriptación. Pero esto solo está disponible para los gobiernos, en cuanto a las empresas, no tienen la capacidad de monitorear y si les sigue la sucesión.

Comparto mi opinión con mi hermano Aboudi, y realmente no tenemos nada más que todo buen conocimiento.

Y gracias por esta valiosa información.

¿Puede una explicación de cómo cifrar el archivo, por favor?

Escribiremos un artículo sobre eso, si Dios quiere, con imágenes, y el tema es simple en iTunes. Simplemente elija la opción Cifrar copia de seguridad de iPhone

Encontrará esta opción en la lista con el botón Restaurar y actualizar y la información de su teléfono

Agradecemos a la familia de Yvonne Islam por su entusiasmo por brindarnos información en todos los campos. Por favor, la familia de Yvonne Islam, avísenos sobre cómo actualizar los mapas en el iPhone 4, que Dios les recompense todo lo mejor.

Oh Dios mío, quiero decir, prohibido, prohibido, prohibido, para mí, por necesidades personales en el móvil, espero que esto sea la destrucción del sujeto.

Los teléfonos iPhone son una advertencia, especialmente a las niñas, para que no vendan sus teléfonos siempre que contengan cosas personales.

No hermana, puedes hacer una restauración antes de vender tu dispositivo. Y si mantiene imágenes en su computadora, use uno de los programas de encriptación de fotos, que no permite que nadie vea las imágenes excepto con una contraseña.

El sujeto solo necesita conciencia y esto no reducirá su libertad.

Algo que me intriga como niña

De mucho, me apegué al mundo del frente

Ya no garantizo a Yvonne francamente

:) No lo creo hasta ahora ... Solo asegúrate de que tu teléfono no tenga jailbreak y por lo tanto no ingrese a ningún programa de piratería

Director del blog .. Sr. Tariq, espero que se encuentre bien de salud

En cuanto a lo que dijiste que el jailbreak es el peligro en sí mismo, tengo un simple comentario ...

Siempre y cuando el dispositivo esté en un sistema operativo específico, rompí su protección y usé el jailbreak, esto indica que el sistema tiene un vacío legal que ha sido explotado para hacer el jailbreak, y esto no lo disputamos.

Así que el sistema sin jailbreak tiene una escapatoria.!

Esta vulnerabilidad se puede aprovechar para hacer (Backdor) o una comunicación inversa.

Es un error atribuir los riesgos de piratería solo al jailbreak. Los riesgos están en el sistema operativo iOS.

Mientras Apple no haya publicado una actualización para reparar la brecha, el sistema aún (no es seguro).

Gracias por leer lo que escribiste.

Su hermano

Sí, tienes razón, pero para que alguien pueda aprovechar esta vulnerabilidad, debe tener el dispositivo en la mano y tener suficiente tiempo y una computadora para hacer jailbreak.

O tú mismo violas tu dispositivo, esto facilita el proceso de piratería, pero si eres un profesional y haces jailbreak y cambias la contraseña del dispositivo, tu dispositivo estará seguro.

Pero aún tienes razón. El dispositivo tiene lagunas, y este es el caso de todas las tecnologías

Hola,,

Gracias, hermanos, por esta valiosa información.

Pero no hay razón para tener miedo, ya que todos los dispositivos celulares del mundo son monitoreados, no solo de Apple, sino de todas las investigaciones del FBI CSI, y así sucesivamente, y esto es algo normal en mi opinión, no tengo nada que hacer. temor :)

Gracias por la información útil $$

Gracias, Yvonne Islam, por la información.

(Hay una mejora notable en iPhone Islam)

Adelante y te invitamos

(Compañía) iPhone Islam.!

¡Lord te escucha y se convierte en una empresa gigante que compite con Apple!

Ok hermanos, si borran iTunes de mi computadora, ¿qué pasa con respecto al espionaje o la transferencia de información ???

:) Hermano, nadie lo está espiando, y si desea eliminar los archivos de respaldo, no es necesario que elimine todo iTunes.

Gracias por esta valiosa información.

Sí, eres honesto, Al Jazeera.

Con su noticia hace tres o cuatro años

Les pregunto por qué eliminan mi pregunta sobre la promoción, ¿es porque la escribí fuera de lugar o no hay lugar para recibir ayuda?

Estimado hermano, escriba cualquier comentario o consulta sobre el mismo tema del artículo y gracias

Jajajaja, hemos caminado en él, todo esto está sucediendo. Ok, quiero decir, lo primero que me importa es penetrar, o no. Hasta entonces no me importa, mientras no tenga privacidad

Entonces, incluso si los mensajes me llegaban, solo sentimientos y emociones, estaban escritos siempre que tuviera un dispositivo Nokia.

Gracias Evooon Aslam

Y esto es lo que me aseguraste, que Dios esté complacido contigo. Todo lo que temas, por Dios

Tengo una pregunta importante para ti y espero tu respuesta, Islam Fone.

¿Pueden mirarnos a través de FaceTime, por ejemplo?

Si hago FaceTime con mis padres, ¿pueden ver la conexión con ellos o grabar esta llamada?

Espero que me ayudes. Por el hecho de que yo y otros de FaceTime estamos muy interesados. Y otros programas como Teaming o. Neem Buzz. Y Skype. Y otros y gracias

Espero que el tiempo vuelva de nuevo

Vivimos en tiendas de campaña, sin desarrollo, espionaje, ni permanencia. Cuido las ovejas y me siento en cualquier parte de la tierra, no por sedición ni por pecados, y los días son tranquilos.

Créeme, a veces pienso como tú. Siento que estas tecnologías han robado la bendición o han interrumpido nuestras vidas.

Por Dios, es verdad para tu lengua, de lo contrario las palabras de tu mano que escribió. Por Dios, cuando visito a la familia en el desierto, veo que son personas inocentes, y sus almas están tranquilas y sus corazones están aliviados. Como si fueran dueños del mundo en sus propias manos. Pero también ve al antiguo Nokia como un factor con ellos.

Francamente, la idea era el colmo de la magnificencia, excepto que el clip de no tener un iPhone vino en la imaginación, no pude soportar esta imaginación, y me desperté y alabé a mi Señor por todo, incluido mi propio iPhone

Y tengo esta idea, especialmente cuando espero con ansias su viaje fuera de Medina, y recuerdo el deseo de la gente de hadith (la casa de mi tío y una alta atribución)

Gracias, Yvonne Islam

Créame, Sr. Hazar, lamento los años que pasé pastoreando ovejas, y la mayor parte del sufrimiento y la responsabilidad se le confió a un niño, pero fue el año más hermoso de mi vida y no hay montaña excepto yo con inscripciones y souvenirs y cuando encuentro la oportunidad más simple voy a esos lugares y lloro por las ruinas, hermano mío, ¿cuál es la complicación en la que se ha convertido? Nuestra vida es por el amor de Dios y nuestro trabajo es un proxy. Honestamente, tocaste a un acorde muy sensible, como si estuvieras hablando de lo que hay en mi corazón

Si Dios quiere, por esta valiosa información, que Dios le recompense bien

Hahahahahahahhahahmakkoor, por Dios, desde el momento en que se revisó este artículo

Soussa y Shakk = una vida de preocupación ... Gracias, Yvonne Islam

Juro por Dios que no acorté la maravillosa información de mi aroma porque tenía miedo de que mis datos salieran a la luz.

Pero cualquier forma del Islam no se acorta.

Una ducha generosa, y nos lo merecemos

Hace dos días, publiqué esta publicación aquí para beneficio de nuestros compañeros y fue eliminada. No quería robarme el centro de atención, pero la intención era asesorar, pero lamentablemente se eliminó el tema y me molestó mucho.

Esto no debería molestarle, ya que en estos asuntos debemos recopilar todos los datos y verificar lo que realmente está sucediendo y si el asunto es peligroso o solo es un asunto fugaz. Como vi, el artículo tiene mucha información y un gran artículo. Si hacemos un estudio del asunto, es mejor escribir como escriben los demás.

Juro por Dios que no acorté la maravillosa información con la que me sentía muy cómodo, porque tenía miedo de que mis datos salieran y recibí rumores después.

Gracias, por Dios, no lo sabía

Después de esta noticia, estoy listo para comprar un iPhone XNUMX por XNUMX riales saudíes

Libre de todo esto ...

¿Significa esto que Al-Jazeera te ha hecho daño en el pasado, el Islam, el iPhone?

No ... lo que dijo Al-Jazeera es pura ciencia ficción, dijo que el teléfono mide los latidos de tu corazón y te toma fotos, era deficiente decir y tomar té contigo :)

Lo que estamos diciendo hoy es que su teléfono contiene su información y esto es lógico para todos los teléfonos. El problema: si haces una copia de seguridad o sincronizas tu teléfono con iTunes, eso se moverá al programa iTunes, así que todo lo que tienes que hacer es encriptar este archivo con una contraseña.

Disculpe, pero esta no es una ciencia ficción que ellos aprecien. Pero no se parecen a lo que descubrieron, es decir, no quieren que sepamos el desarrollo al que llegaron por lo que les precedió. Te daré una guía una vez y cuando estoy sentada en la tele veo una película cultural sobre los pilotos, y no traigo un pájaro espía cuya magnificencia está por encima de todo, creo que es nuevo, y no me sorprende. Así como fuera de servicio durante mucho tiempo

Un sujeto que teme a Dios solo oculta

Artículo maravilloso

Dios te bendiga

Es normal, que le quieren traer, quiero decir

Alabado sea Dios, por cada caso que tenemos, excepto por todo el conocimiento de Ghanem.

شكرا لكم

Gracias hermanos por la valiosa información y les deseo más progreso.