Cada profissão ou habilidade pode ser explorada para o bem ou para o mal. A mesma coisa com os hackers, e antes que você pense que um hacker é uma pessoa má, quero lembrá-lo de que há uma diferença entre um hacker e um hacker Como já falamos antes E que o cracker é aquele que rouba programas, sites e assim por diante, mas o hacker é um profissional em descobrir lacunas em sistemas de computador. Originalmente, essa profissão é usada para proteger sistemas contra crackers. Por exemplo, se você possui uma empresa e deseja ter certeza de que seu sistema está protegendo seus dados contra hackers, use um hacker para revelar as vulnerabilidades do sistema para você e, em seguida, resolva-as. E muitas grandes empresas, como Google e Facebook, oferecem grandes somas aos hackers se eles descobrirem falhas em seus sistemas e informá-los sobre elas.

Agora que sabemos que o hacker é apenas um desenvolvedor profissional que usa sua habilidade para o benefício de outros, como esse conhecimento pode ser usado para o mal? Bem, deixe-me dizer a você o outro lado ruim que alguns hackers profissionais podem assumir, o que pode gerar dezenas de milhares de dólares por mês para eles, e o retorno é "vender brechas de segurança para agências de inteligência".

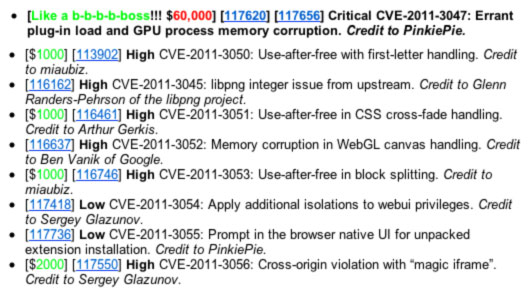

A notícia pode ser chocante para alguns, mas esta é a verdade, que apresentei em detalhes Site da Forbes O famoso. Recentemente, espalhou-se a notícia de que o Google pagou US $ 60 a dois programadores que conseguiram encontrar sérias falhas de segurança no navegador Google Chrome, e o Google fornece continuamente atualizações para seu famoso navegador e publica uma lista das quantias pagas às pessoas que conseguiram para encontrar falhas de segurança no navegador. Esses valores são pagos como uma recompensa para ajudá-los a encontrar essas brechas e, em seguida, fechá-las, mas os valores normais para ver são 1000-2000 dólares, mas os valores chegam a 60 mil dólares para duas pessoas, ou 120 dólares para duas lacunas, isso mostra a gravidade dessas lacunas e você pode abrir a página de versões do Google Chrome e ver as recompensas pagas para desenvolvedores Através deste link.

Receber uma recompensa por encontrar uma brecha é normal e bem-vindo, por maior que seja o valor, mas não para por aí. Chaouki Bekrar, dono de uma empresa que trabalha na área de pesquisa de segurança, menciona que sua empresa não informa Google sobre os métodos usados para encontrar brechas de segurança, nem mesmo pela quantia de 60 mil dólares. Ele acrescentou: “Não vamos compartilhar esses segredos com o Google, nem mesmo a quantia de um milhão de dólares, e não vamos dizer a eles sobre maneiras de ajudá-los a fechar brechas de segurança. Queremos manter esse assunto apenas para nossos clientes. ”Isso significa que eles informarão outras pessoas sobre as brechas de segurança e as formas de evitá-las, mas não dirão ao próprio Google. Isso significa que esses clientes não querem que o Google feche essas lacunas, caso contrário, eles permitiriam que a vulnerabilidade as alcançasse. Você sabe quem são esses agentes? “Eles são as agências de segurança do governo.”

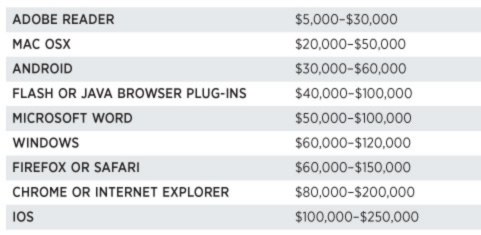

De acordo com o relatório, os hackers podem ganhar uma média de 2000 a 3000 dólares com a vulnerabilidade de segurança que descobrem em um sistema operacional, site de uma empresa ou mesmo um programa famoso, informando o proprietário do programa sobre a existência dessa vulnerabilidade e obtendo o recompensa tradicional. Mas ele pode ganhar 10 vezes e talvez 100 vezes essa quantia da polícia, serviços de segurança ou mesmo espiões e inimigos do dono deste projeto em troca de forçá-los a esta brecha e mantê-la em segredo do dono do programa em para não fechá-lo. Uma das organizações especializadas nesse campo, chamada Vupen, disse que seus clientes pagam US $ 100 anualmente para assinar um serviço confidencial de conhecimento de vulnerabilidade. Ou seja, a empresa busca lacunas e faz pacotes "como pacotes de telefone" e várias partes participam deles com grandes somas para obter as brechas secretamente e sem anunciá-las, e eles não pedem de Vupen Corporation Você diz a eles como obter as vulnerabilidades, nem mesmo quem os comprou, e tudo o que eles querem é obter a vulnerabilidade e não publicá-la. Quanto aos programas que encontram falhas de segurança e os vendem aos seus clientes, mencionaram, por exemplo, Microsoft Word, Adobe Reader, Google Android e, finalmente, o famoso sistema Apple iOS, e este último é o mais caro em preço porque é é o mais prevalente e o mais difícil de penetrar. Aqui está uma lista de preços de vulnerabilidade, de acordo com cada sistema operacional e aplicativo.

Claro, existem muitos fatores que controlam o preço, incluindo a propagação do sistema operacional, isso significa que o grupo-alvo para a vulnerabilidade é uma grande categoria, e também a novidade do sistema, por isso a penetração de um custo de sistema moderno mais porque as vulnerabilidades ainda são novas e a empresa que as vende não vai imaginar que quebra tão rapidamente, e vemos na lista que o preço de uma vulnerabilidade do sistema Operando o Mac (na qual estou trabalhando agora) vale 20-50 mil dólares em comparação com 60-120 para o sistema operacional Windows, o que parece ilógico para alguns porque todos pensam que o sistema Mac é o mais seguro, então suas vulnerabilidades serão as mais caras, mas há outro fator que é se você souber Para uma forte vulnerabilidade do Windows, você tem como alvo mais de um bilhão de dispositivos em todo o mundo, e esse número é duas vezes maior do que os usuários de Mac. Mas, apesar dessas grandes somas que eles recebem em troca das vulnerabilidades, a Vupen não vende as vulnerabilidades exclusivamente a um comprador, mas sim a mais de um comprador, e nenhum deles saberá que existem aqueles que compraram a mesma vulnerabilidade gosta dele e pode vendê-lo para mais de uma agência governamental e depende de que cada comprador não conte a ninguém que conhece essa brecha.

A equipe Vupen na popular Pwn2Own Hacker Conference

Mas existem alguns hackers que preferem identificar os compradores das suas próprias vulnerabilidades e ser instituições ou alianças importantes como a OTAN e os seus membros e não vendem as vulnerabilidades a nenhum país fora da OTAN e disseram que examinam os pedidos de compra e procuram evitar que as informações e brechas que obtêm cheguem a regimes não democráticos, porque os regimes ditatoriais usarão brechas contra seu próprio povo, enquanto os regimes democráticos as usarão para proteger seu povo de terroristas e outros. Mas o problema, segundo eles, é que não garantem que a brecha fique nas mãos do comprador só porque se você vende uma arma para alguém, não garante que essa pessoa não venderá a arma para um terceiro partido ou que este comprador bom e confiável é apenas um intermediário como aconteceu segundo eles disseram que venderam uma vulnerabilidade de segurança a alguém. Os países árabes ficaram surpresos então que ela está sendo usada para monitorar ativistas políticos do regime sírio. O relatório diz que a Vupen não pergunta ao usuário o que ele fará com essa vulnerabilidade ou, mais precisamente, ele não se preocupa em saber porque tudo o que importa para ele é obter o valor acordado apenas em sua conta, mas se a vulnerabilidade é melhorado ou mal utilizado, isso não é importante para ele.

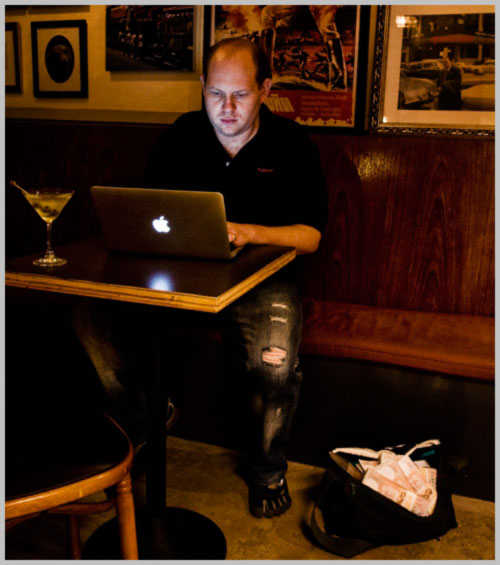

A questão que se coloca é como essas lacunas são vendidas? Você pode ser um profissional na área de computadores e descobrir uma vulnerabilidade, mas não é um profissional de marketing e estimativa de preço, nem mesmo pode lidar com os serviços de segurança, como inteligência e outros para vender as vulnerabilidades a eles. Você é apenas um programador profissional e não sabe nada além de programação. Aí vem o papel dos mediadores, incluindo o de Grugq, que é um nome cinético, claro. Ele mora na capital tailandesa, Bangkok, e trabalha como mediador.% Destes negócios são comissão. Você não acha que esse percentual é pequeno, segundo ele, no ano passado ele arrecadou mais de um milhão de dólares com negócios, e isso faz você imaginar o tamanho dos negócios que ele faz? E sua fama se espalhou pelo mundo, o que o faz agora não lidar com simples brechas e não aceita um negócio se o preço-alvo da brecha não consistir em pelo menos 15 números, e foi mencionado que em dezembro passado ele vendeu um brecha para uma agência governamental ao preço de um quarto de milhão de dólares. E se você acha que esse trabalho é secreto e essa pessoa não sabe a verdade dele, então isso não é verdade, pois ele trabalha em público, e esta é a foto dele em um restaurante em que ele trabalha.

Quando questionado sobre quais são as brechas mais lucrativas para ele e as mais caras, ele respondeu: "É claro que o iOS, mesmo depois da disseminação do Android, mas o Android é fácil de penetrar, já que o iOS exige quebrar as barreiras de segurança da Apple e seu sistema complexo, por isso é o mais difícil e o mais caro. " Jailbreakme Que era apenas uma página da web que fez uma retirada, então o jailbreak aconteceu com ele de que existem organizações dispostas a pagar mais de um quarto de milhão de dólares em troca de se tornarem exclusivas para elas, pois isso lhes permitirá penetrar facilmente em qualquer dispositivo através o navegador Safari. Quanto ao seu cliente mais importante, disse que é o governo dos Estados Unidos, que, segundo o comunicado, é o maior comprador das brechas e quem paga mais, e dele obtém 80% do seu rendimento. Existem também outras agências governamentais, incluindo a China, onde há um grande número de desenvolvedores trabalhando para encontrar as vulnerabilidades e vendê-las apenas para o governo chinês. No entanto, a situação é diferente no Oriente Médio, onde o mercado é considerado fraco por muitos motivos, incluindo a falta generalizada de dependência generalizada de tecnologia por governos e pessoas em todas as direções de suas vidas.

E às vezes os hackers procuram publicar vídeos para identificá-los e também ser propaganda e provar poder. Em maio de 2011, a Vupen publicou um vídeo de um hack de dispositivo com exploits no Chrome, mas não deu nenhuma informação ao Google sobre esta vulnerabilidade e se recusou para dizer como fechá-lo. E o Google anunciou que usou uma vulnerabilidade no flash do navegador para penetrá-lo, não o navegador em si, e lançou uma atualização para fechar essa lacuna, mas a Vupen respondeu ao Google dizendo que engana os usuários e que a vulnerabilidade ainda existe e eles também se recusaram a ajudá-lo, o que levou os funcionários do Google a descrever os hackers como oportunistas e imorais e deixar milhões de usuários. Eles correm risco apenas para provar sua força.

Conclusão

- Alguns hackers encontram vulnerabilidades e as vendem para empresas oficiais para fechá-las e obter recompensas. Isso é bom e benéfico para o usuário e as empresas.

- Alguns hackers vendem essas vulnerabilidades a terceiros que não desejam que essas vulnerabilidades sejam fechadas para que possam usá-las para espionagem. Isso é ruim e machuca a todos.

- Os hackers não garantem como um comprador usará essa vulnerabilidade.

- Existem algumas pessoas que trabalham como intermediários e recebem grandes somas por isso.

- As vulnerabilidades mais lucrativas são as vulnerabilidades do iOS porque são as mais difíceis.

- O hacker pode descobrir vulnerabilidades de sistema como o iOS e não usá-las no jailbreak, mas vendê-las para agências governamentais para penetrar nos dispositivos dos usuários e não anunciá-los para que a Apple não os feche.

Um tema interessante que nos convida a dirigir a atenção de quem conhecemos nas duas terras para o campo da segurança da informação.

Um tópico muito importante e

Informações que sei pela primeira vez

Deus o abençoe

Estou indo há mais de um mês. Meu pai, o programa, você não viu, e quando você fala isso

Lutador lendário e Shi Kalash Zain

Um artigo, o mínimo que se pode dizer sobre isso, é maravilhoso

Informações fabulosas que recebemos do programa

Muito obrigado e esperando por mais novos

Artigo principal sobre interesse e realidade tocante.

Espero trazer artigos científicos mais úteis

Obrigado islam iPhone

Obrigado pela valiosa informação, que Deus os recompense bem

السلام عليكم

Meu irmão Ben Sami, eu tenho uma pergunta. Eu tenho um jailbreak, há uma maneira de descobrir se alguém invadiu meu dispositivo ou não?

Kabir Bin Sami Bravo, você tem suas palavras, as palavras de um especialista e um entendimento que eu gosto

Se Deus quiser, não há poder senão com Deus ... Honestidade Seus tópicos são todos agradáveis e mostram grande compreensão e consciência .. Deus te abençoe e que Deus te recompense .. A propósito, sou um novo assinante e um novato no o iPhone .. Comprei um iPhone 4S e quero saber como fazer o download do gailbreak

Obrigado, iPhone Islam

O artigo é muito bom obrigado

O mundo da Internet é basicamente um mundo aberto e inseguro para mim, desde que haja alguém que possa controlá-lo

Sim, as lacunas são motivo de preocupação

Obrigado pelo ótimo artigo

Um artigo muito maravilhoso para o Imam Mmmm

Obrigado por levantar tópicos tão distintos. Não há dúvida de que o hacker tem vantagens e desvantagens.

Benefícios Tire proveito deles ..

Os danos têm meios preventivos.

E você deve saber as maneiras de evitá-lo antes de aprender a hackear ou crackear você.

Obrigado pelas informações úteis e novas, para manter todos cautelosos no uso da tecnologia

Gostei da parte que diz: “Os regimes democráticos os usam para proteger seu povo do terrorismo”. Mesmo nesse sentido, encontramos exploração e abuso de pessoas cujas mentes já são superficiais. Deus me livre!

Deus o abençoe

A origem dos muçulmanos é que, para se protegerem da espionagem dos países ocidentais, eles devem aprender este campo da ciência e dominar sua arte, mas infelizmente nossos países árabes e muçulmanos são o objetivo de lealdade ao Ocidente que lhes envia informações sobre seu povo de todo o coração

Em nome de Deus.

Um artigo maravilhoso e valores agregados à nossa ajuda equilibram ótimas informações.

Obrigada, Yvonne Islam.

Eu não coloquei um comentário antes

Mas este artigo é maravilhoso

شكرا لك

Obrigado pelo maravilhoso tema, que abriu meus olhos para um mundo que eu pouco conhecia.

Artigo maravilhoso .. muito maravilhoso.

Se Deus quiser, desenvolvi artigos no coração e na forma e para frente, sempre com sucesso, se Deus quiser

um dos melhores que eu já li

Apavorado

Significa o IOS de quem o penetra

Mesmo que eu não seja um funcionário do jailbreak

Que Deus o recompense, meu irmão Muhammad, e que Deus faça um grande esforço neste assunto, e obrigado por esclarecer os assuntos.

Saudações e apreço ao editor Bin Sami, seus artigos me fizeram deletar todos os aplicativos semelhantes a você, então você é o melhor 👍

Obrigado pela sua opinião: D

Que Allah lhe recompense mil boas por este artigo

E eu gostaria de enfatizar que todos esses dispositivos inteligentes são ferramentas e meios para nos espionar e criar um banco de dados sobre nós que é usado em tempo hábil, especialmente para nós, muçulmanos.Esta é a natureza do trabalho de inteligência.

Juro por Deus, este artigo é muito avançado.

Gostei muito do artigo e minhas informações melhoraram muito, ghali.

SINAIS

Responda (e obrigado pelos artigos importantes)

Irmão criativo

O resto do meu arquivo de relacionamento é "Não, e é necessário para um verde brilhante"

Ha-ha-ha

O meu problema é que considero este programa um dos programas de sucesso e agradeço a todos os responsáveis por este programa. Tenho uma pergunta. Costumava alojar o iTunes no meu portátil e emparelhá-lo com o meu iPhone. Todos os programas que estavam no o iPhone mudou para o iTunes. Infelizmente, vendi meu telefone e trabalhei em um Firman para o laptop. XNUMXs E eu baixei o iTunes porque tudo o que estava lá vai, quer dizer, deletar, então há uma maneira de devolver tudo ao iTunes? Obrigado, sabendo que o iTunes está em meu nome

O assunto é importante e sério mais do que podemos imaginar

Você se lembra de como os americanos plantaram um vírus no reator nuclear iraniano? Após esse ataque, o Irã estabeleceu um centro cuja missão é descobrir as vulnerabilidades e responder a ataques cibernéticos.

A questão é: o que nós, árabes, fazemos para nos defender, agora no terreno e para o futuro?

Se Deus quiser, um artigo muito útil e rico .. Ó herdeiro, nossos países estão elevados da mesma maneira que este artigo cresceu e acompanhou o tempo ..

Claro, o mau uso de hackers e o comércio de vulnerabilidades é um tanto assustador, mas é uma pena que poucos em nosso país encontrem alguém que seja bom e criativo neste campo.

Oh Deus, conceda a vitória aos muçulmanos em todos os lugares .. Amém

Dá-lhe bem-estar Islam Yvonne

Tudo de bom senhor

Dá-lhe bem-estar Islam Yvonne

Tópico muito bom

Mas acho que em qual elemento-chave este tópico será incluído

Foi sugerido que um dos principais componentes do site fosse colocado sob o nome: ciência e tecnologia ou outras designações

Foi colocado em uma classificação de notícias

Sua sugestão é boa, mas difícil de implementar porque exigirá que voltemos a todos os artigos semelhantes e os alteremos, e isso requer muito tempo e esforço, e agora estamos muito ocupados.

Mas a sua sugestão é boa e quando você atualizar o site no futuro, se Deus quiser, podemos implementá-la

السلام عليكم

Eu adoraria agradecer a você, irmão, pelas informações úteis ao lado das lacunas

Espero que o hacker se espalhe muito se responder a essas grandes somas. Obrigado

O artigo é interessante, mas estou impressionado com a foto de Grugqs sentado em um lugar público com uma sacola aberta ao lado e quase dinheiro fluindo dela.

Maravilhoso, Iphone, Islam, um artigo maravilhoso, e um artigo maravilhoso precedido por ele. Que Deus o ajude a espalhar conhecimento e pensamento

Sim, como pode o governo americano, que está interessado em seu povo, dizer que não vamos lhe dar brechas?

Nota: Algumas empresas definem somas para quem as quebra

IPhone Islam, você é grato por este tremendo esforço e merece o acompanhamento de seus fãs que aumentam a cada dia.

Por Deus, é preciso temer, Senhor nosso, quem conhece o carretel em que

Agradeço ao autor do artigo maravilhoso e espero continuar esta apresentação sofisticada. Imam Yvonne Islam 👍

Obrigado por esta informação útil

Bem, por que as agências de inteligência não são um comprador, o Google com sua cabeça, ou uma empresa como a Apple, que é sua maneira de entrar em todas as casas, o que significa que a inteligência é quem criou a empresa para servir seus interesses

isto é um fato

Informe-nos também que toda a web é propriedade do Departamento de Defesa dos EUA

Antes de ser disponibilizado para o mundo

Um ponto de vista tolerante a falhas

Tópico realmente interessante !! Obrigada pelos teus esforços

Seu Senhor é generoso, e Deus esconde

Algo sopra, francamente

E o seu Senhor Al-Hafiz

Quer dizer, em árabe, irmãos, até as fotos e vídeos privados podem ser expostos ... em geral, o tema é interessante e excelente, e os agradecimentos estendem-se ao Apple Islam e ao editor

Se você não deseja ser alvo ou hackeado por hackers, você não deve confiar na tecnologia e nos dispositivos para obter os segredos mais precisos, pois não importa o quão seguros eles sejam - não confie - existem CDs nos quais você pode gravar o que quiser sem a Internet e copiá-los, e isso é o máximo que você pode fazer

Um artigo profissional que penetra em muitas mentes Boa sorte e sempre em frente, agradeço meu farto irmão por este maravilhoso artigo.

Um tema importante que merece atenção para saber a verdade

Espero que publique um artigo explicando exatamente o que é uma brecha, porque acho que a princípio entendi.

E seu artigo é francamente lindo

Achei que o hacker não tinha nada além de sabotagem, mas agora ficou claro para mim os benefícios que o hacker obteria

Artigo interessante

Obrigado ao pessoal do programa

O provérbio diz: "Ande em justiça. Seu inimigo ficará confuso com você."

No entanto, é realmente preocupante.

Se a espionagem for de governos ..

Ou as empresas competem entre si.

Para mim, “Não tenho problemas” ..

Mas meu problema é quando é usado para fins pessoais ou apenas para sabotagem ..

Artigo muito rico ..

Você toda a simpatia ..

O melhor é que o Egito não tem nada a esconder

Um artigo que ilumina a mente fechada. Obrigado, irmão, escritor. Espero que o aspecto da segurança seja perseguido mais

Meu irmão Raaboub Hacker, você é de Al-Ahsa, Glória a Deus

O infortúnio é o anúncio da descoberta de Emile

E ele sempre os caçava com uma letra linguística errada, que é a palavra "armadilhas" e "pena". Qual é a razão aparente, bug. Este é o dinheiro deles para mexer com eles para desenvolver um software completo, especialmente Qatif

Espero que não fique chateado, mas esta é uma bênção que você tem

Maravilhoso ,, na verdade, incrível ... Das coisas mais maravilhosas que li, Oh Deus, esconda-nos e proteja-nos

O tópico é bonito e útil.

Obrigado pela informação e que Deus conceda o sucesso a todos

Tópico interessante e perigoso

A paz esteja com você. Cada pessoa é responsável por suas ações. Quem teme a Deus vai encontrar uma saída para ele

A paz esteja com você. Quem me vende uma brecha no site iPhone Islam? Hahaha, estou brincando, Yvonne Islam .. Te dá bem-estar para um artigo muito interessante

Tema perigoso

Deus os esconde. Agradecer

Um dos meus amigos foi assediado no aeroporto por causa do jailbreak, onde foi preso por mais de quatro horas e de acordo com a informação da pessoa que o jailbreaking é proibido.

Quando li sobre isso, senti que estava assistindo a um filme de terror

Mas o artigo é ótimo para o que a palavra significa

Muito obrigado e que Deus o abençoe, Professor Ben Sami

Peço a Deus que te ajude para todo o bem

Este tópico é muito bom e merece ser revisto uma e duas vezes

Obrigado pela informação excelente

Um artigo maravilhoso de maravilhoso

شكراً جزيلاً

السلام عليكم ورحمة الله وبركاته

Tópico muito bom

Mas!!!!!!!!

😒😒😒😒😒

Por que os governos não têm pessoas capazes?

Sobre a descoberta de lacunas

😁😁😁😁😁

Eles vão economizar grandes somas de dinheiro em vez de comprá-lo

No entanto, eles vão se concentrar no que querem

E não no que está disponível e é oferecido neste mercado negro

😚😚😚😚😚

Ele estava apenas perguntando, nem mais, nem menos

😊😊😊😊

Muito obrigado por trazer à tona este tópico

Eu li de

Taq Taq)))) (✊ (((((())

para mim

A paz esteja com você))) (👋 ((()

Que Deus lhe conceda sucesso para o que ele ama e o satisfaz

Existem mentes árabes distintas, mas não podem aparecer porque vão lutar muito e podem estar sujeitas a processos judiciais. Infelizmente, saímos do jogo por causa do retardo mental de alguns governos que não percebem que milhares de batalhas técnicas acontecem diariamente enquanto eles não pensam que existem batalhas, exceto o que eles vêem de uma guerra real

Hora de ligar para o programa

Descobri uma brecha. Posso ligar para qualquer dispositivo móvel ou fixo de graça e com o número que ele escolheu, se 0555555555, mas infelizmente, a lacuna foi descoberta e o programa falou

Artigo muito muito interessante

رائع

Informação muito estranha e muito útil

Muito obrigado Yvonne Islam

Maravilhoso Professor Muhammad O senhor ficou encantado com as belas e valiosas informações que sempre soube de algumas delas. Saudações ao professor Tariq

Um assunto incrível com sotaque argelino. Obrigado

Hoje estamos pensando no que vamos almoçar com ódio

Que Alá nos suceda, mas

Por Deus, eu odiava o Facebook. Estava jogando um game e estava em um estágio avançado, mas Jay, eu abro minha conta no dia em que me jogo na falência, e está tudo unido, eu para ser um Hummer :)

Artigo maravilhoso, eu escutei ler e me atraiu muito e a cada dia seus escritos evoluem para o tribalismo e nós desejamos a você sempre o melhor.

Ótimo para encontrar meus amigos lendo para mim: D

Cimeira de ensaios sobre criatividade

A paz esteja com você, Abu Sami

Obrigada Yvonne Aslam

Seu artigo é muito interessante

Me pega a garrafa

Bom artigo

Novas informações sobre mim ...

Mas isso não enriquece o medo aplicado, mas pode nos ajudar a encontrar algumas soluções tecnológicas.

Mufakin, e sucesso do querido escritor.

Uma coisa natural, e como programador, sei que não existe sistema sem falhas e defeitos

Nós apenas temos que nos desenvolver e entrar neste campo emocionante

Em primeiro lugar, agradeço por este maravilhoso artigo que enriquece o público leitor dessa área. Gosto de programar e hackear e espero aprender melhor para você me ensinar. Indique-me os sites do país que me ensinam, porque pretendo puxar o tapete do hacker que vive na Tailândia. Saudações.

O próximo hacker é forte

Todas as informações foram traduzidas e repassadas para nós de forma agregada

E o sistema Mac é o mais distante dos hackers, no sentido de que não há hackers da apple, apenas jailbreakers

Talvez todos estejam envergonhados com esse assunto.

Antes, eu teria me importado, mas com a aceleração da tecnologia ...

A falta de familiaridade com ele ... fiquei menos interessado nele

E antes disso e daquilo, contando com meu Senhor

Ele está interessado em conhecer as variáveis contínuas nos sistemas que utilizo.

Não nego que fui submetido a muitas manobras de hacking.

Seu objetivo é descobrir pontos fracos ... e corrigi-los

E pontos fortes ... e seu aprimoramento

E Deus cobre o mundo dos muçulmanos .. ~

Artigo muito bom, obrigado pela informação

Artigo muito bom

Obrigado pela informação

Acompanhe seus bons artigos, você merece tudo de melhor

Artigo muito bom

Obrigado pela informação

A primeira vez que pude ler um tópico desta extensão

Um tópico muito interessante e especial

شكرا لك

O tema é excelente ... Obrigado ... Gostaria que pudéssemos nos tornar mais conscientes desse assunto para estarmos armados e prontos para enfrentar a guerra eletrônica que a América paga sangue para monopolizá-la e usá-la em suas guerras .

Um artigo especial e um tópico sério, francamente, de se esperar. Oko Haig Shi

Obrigado Yvonne Islam pelo tópico

uma questão importante

O XNUMXG do novo iPad não funciona no XNUMXG no Egito e no mundo árabe?

Por favor informar

O novo iPad funciona em todas as redes 2G, 3G e 3.5G, e qualquer rede do Egito funcionará nele

Mas o 4G é apenas para a América, conforme mencionado acima

Não há força nem força, mas com Deus, um tópico especial

O assunto é incrível 😍

👏👏👏👏👏 Você tem os melhores cumprimentos sobre o seu assunto

Por que não procuramos programadores árabes e aproveitamos para fechar as vulnerabilidades ou pelo menos nos contar sobre os programas hackeados

Obrigado e esta é a melhor de suas decisões

Brother, a opressão, existe um mercado negro para as lacunas, e não imagino que descobri uma brecha no ios e mandei para o hacker pod2g. Fico feliz se eu soubesse desse mercado, foi no meu bolso pelo menos meio milhão de riais no meu bolso, e eu peguei um carro novo e me casei Haha

Vocês são realmente vulnerabilidades do iOS !!!

Deus é algo que causa preocupação

Onde está nosso site Hanna Arabs com seus antecessores

A paz esteja com você, o assunto é muito doce, mas eu tenho uma pergunta

Como tudo isso é feito, seja de forma específica ou em programas específicos?

Obrigado, Yvonne Islam

Glória a Deus você adianta muito conhecimento

A moral é a primeira a avançar com o avanço da ciência

obrigada

Deus se esconde dos hackers

Obrigado pelo maravilhoso artigo

Não há poder, mas de Deus

O assunto é franco

P longo, mas eu li a conclusão

Dá-lhe bem-estar, mas desejo-lhe das próximas vezes que escrever os artigos com disposição

Este artigo é breve. Se tivéssemos mencionado todas as informações que obtivemos, teria sido o dobro ou o triplo deste comprimento

Obrigado, Mohamed P, pelo maravilhoso artigo, que deve ser lido em foco

E o uso da tecnologia também a serviço do Islã

Pelo que eu disse, “pelo que disseram, venderam uma vulnerabilidade de segurança para um país árabe e ficaram surpresos depois que ela está sendo usada para monitorar ativistas políticos do regime sírio”. Isso significa que o estado não tem interesse em hackers, desenvolvendo seus talentos e educando-os sobre como causar danos ao estado e ao povo islâmico.

Repito meus agradecimentos a você e desejo um grupo de pessoas que se dirigem ao campo da tecnologia e seu desenvolvimento

Um relatório especial dá a você mil bem-estar

Muito obrigado meu irmão pelo artigo mais maravilhoso

Francamente, o artigo contém informações valiosas sobre o que você recebeu

Em qualquer lugar, quanto à questão, é claro que se preocupe

Só não em um nível pessoal.

Ele tem hackers, posso ser um hacker

Nesse momento, esperamos tudo. Voce vive mais voce ve mais

Deus é o ajudante.

Não sei por que o medo deste artigo .. Nós, como usuários regulares, não seremos visados por ninguém .. O direcionamento é para empresas das quais o hacker pode lucrar .. Quer dizer, ele não vai perder seu tempo hackeando usuários exceto no caso de vingança contra alguém

Proteger dispositivos agora é o mais fácil. Vá devagar

E Deus é o melhor lugar para o meu arrependimento

Obrigado Yvonne Islam

Ok, tenho uma lacuna no site Yvonne Islam. Posso vendê-lo

Hahahahaha

Um tema muito especial ...

Francamente, é uma questão de grandeza, e o que deveria ser no Oriente Médio não são alguns hackers

Para o futuro, e Deus sabe melhor

Obrigado Yvonne Islam

Existem hackers sauditas ??

😄

Muito obrigado pelo esforço gentil. Um artigo maravilhoso, mas uma pergunta para os editores da página do iPhone, Islam, você tem a sujeira para descobrir brechas no sistema iOS? Existem hackers árabes profissionais neste campo tão emocionante , e uma pergunta sobre por que os árabes estão ficando para trás neste campo, sabendo que milhares estão se formando nas áreas de programação e informática. Obrigado

Porque a maioria deles trabalha por terra .. nos países árabes, esses campos ainda não são amplamente necessários

Um tópico muito valioso ... Obrigado Yvonne Islam

Das melhores decisões e informações francamente valiosas

Informação realmente interessante, seja o que for que esperemos e imaginemos, o mercado negro para as lacunas não será deste grau !!

O estranho sobre o assunto é que o hacker Muhanna era prejudicial e não era responsabilizado e punido, exceto quando usou a vulnerabilidade que descobriu mal !!

Que Deus nos ajude apenas

Deus pelo assunto ilustre ... Mil agradecimentos Yvonne Islam

O que estou pensando agora é o que falta em mim para ser uma mão ou um pé como eles?

Claro, eu só estou carente de conhecimento, então sua mãe não se beneficiou de seu conhecimento

Tópico muito muito legal

Um tema especial e maravilhoso que me ajudou muito

Se Deus quiser, eles não podem fazer nada. 5.1

Querido irmão, a palavra está escrita, se Deus quiser

Muito especial, bom, você quer aprender o método hacker e não ver que é algo ridículo e imoral, como o Google descreveu, porque depende da exploração de terceiros

Ha ha ha ha ha ha excluindo o aplicativo

Hahaha, apague como quiser, você vê quem perdeu

A tecnologia e sua disseminação são benéficas e prejudiciais, por exemplo, após longos anos e mais de 10 anos

Espero que empregos reais sejam eliminados, devido à tecnologia e sua proliferação

É imperativo dispensar os processos que podem gerenciar e funcionar tecnicamente, em vez do gerenciamento humano

Mais leve, rápido e preciso, é considerado prejudicial à humanidade nesta área, sem falar nos hackers e como funciona para o bem ou para o mal

Suas palavras estão corretas, meu irmão, e eu concordo com você neste ponto, mesmo que vejamos seu impacto de agora em diante muito.

Obrigado, meu irmão Ben Sami, pelo artigo explicativo sobre o site árabe mais famoso do mundo dos smartphones

Algumas semanas atrás eu estava discutindo esse assunto com meu tio, e glória a Deus, você está falando sobre esse assunto.

Realmente um tópico que vale a pena publicar ..

Muito obrigado, meu irmão, um tópico especial e lindo

Espero que multipliquem tópicos por dia, pelo menos duas postagens diárias. Obrigado

nós tentaremos

Atualmente, há muitas coisas ocupadas com isso

Mas em breve, se Deus quiser, voltaremos a dois artigos por dia, se Deus quiser

Esperamos que goste de nossos artigos e se beneficie deles

Se você permitir, eu tenho uma pergunta: O aplicativo What's se tornou gratuito? Porque eu tentei trabalhar, Donwold e ele me pediram para pagar em dinheiro? Com gratidão

A paz esteja com você. Resolva meu problema. Comprei um iPad XNUMX e a app store no dia em que entrei nas categorias. O idioma é chinês ou japonês. Não sei.

Deus, entre você e eu, eu não esperava essa coisa

Um assunto realmente terrível .. Mas minha pergunta é a mesma que a de muitos: Os usuários regulares do iOS correm risco com essa tecnologia a ponto de usuários que têm o mesmo jailbreak para seus dispositivos ??

Jailbreak dobra o risco

Não é estranho em um mundo em que o estranho desenvolvimento se tornou assunto de espionagem e este é um assunto em que até mesmo dispositivos pessoais são questionados. Tudo tem solução, mas você tem que pagar em troca para estar seguro. .!

Meu irmão, o regime sírio não sabe usar mouse. Diz um hacker na Síria. Se quiser pedir um modem DSL, ele virá depois de um mês ?????? Você dirá: "Hacker", não estou defendendo o regime, mas para corrigir as informações

Meu querido irmão, o funcionário do governo é realmente ignorante, mas este funcionário da inteligência síria é educado e equipado para este assunto - quero dizer o mal - que Deus nos conte e sim, o agente neles

Acho que contribuem para a ignorância do povo, mas se beneficiam da inteligência de países que são amigos deles, como Rússia, China e Irã. O que estava escondido era maior.

Espero ser um hacker e ganhar milhões 💰

Eu me dei bem. Eles hackearam minha conta do Facebook. Eles abriram, mas não mudaram o vestido. Palavra. Quando eu entrei na minha conta, ele me disse que minha conta foi aberta em algum lugar de que me lembro, mas era em um estrangeiro distante País. Depois mudei de vestido, graças a Deus.

Esmagado pelo regime sírio, onde quer que você vá, você vê suas mãos manchadas de sangue. Que Deus ajude nossos irmãos na Síria contra este regime opressor

A paz esteja com você. IPhone, Islã. Honestamente, este tópico é interessante e útil. Eu só queria saber quem não faz o jailbreak. Os hackers podem invadir seu sistema primeiro? Obrigado.

Cada dispositivo pode ser comprometido, mas como indicamos, uma vulnerabilidade no iOS pode custar um quarto de milhão de dólares, porque o sistema é muito forte e as barreiras de segurança da Apple devem ser violadas.

Quanto ao jailbreak, você quebrou a proteção de segurança e baixou aplicativos não confiáveis, então o risco aqui está diminuindo.

Oh, deus do horror, é assim que eu me preocupo, mas um assunto doce

Eu disse que te apavoro um pouco

Eu escrevi o artigo e disse, quem está me observando: D

Só podemos orar por você ;;

Francamente, tópicos fortes e especializados ao mesmo tempo indicam o poder da pesquisa e do conhecimento, e tudo isso em troca de educar a geração muçulmana promissora;

Que Allah o recompense bem em nosso nome

Na verdade, um artigo é mais do que maravilhoso, e é isso que os governos árabes e os árabes em geral estão perdendo

Seus artigos recentes indicam um desenvolvimento notável em sua escrita

Continue, ó Muhammad

Obrigado querido irmão

Artigo fabuloso

um dos melhores que eu já li

obrigada

Criatividade na escrita, e não vou responder assim, mas direi que isso não me incomoda em nada e não mudou nada

Nenhum Deus exceto Alá

Eu não esperava que as brechas eletrônicas chegassem

A importância dos meus amados é o Apple Islam

Eu te sigo bem e espero ver essas informações

O valor que …. Meu respeito a vocês, meus queridos, em Deus

Francamente, você se tornou algo irresistível nos últimos tempos e artigos e tópicos muito doces, e não perdi uma única carta do artigo, especialmente graças ao meu irmão criativo (Ben Sami). Gostaria que você pudesse adicionar o recurso de artigos favoritos a fim de mantê-los.

Na verdade, uma das coisas mais bonitas que li no seu site ... uma informação muito importante

Um tema muito especial ...

Sujeito ao medo para ser honesto

Não há poder, mas de Deus

Deus nos proteja e a você

Eu vejo isso realmente perturbador

Verdadeiro e divino perturbador

Por Deus, você escreve assim, e não por Deus

Verdade, Deus te abençoe, obrigado pela correção

Temos no Egito, você diz isso coloquialmente

Artigo maravilhoso

شكرا لكم

E prepare para eles o que você puder

Qual é o nosso papel, especialmente com a governança eletrônica?

E Deus é uma coisa esquisita, eu não imaginaria que houvesse mercado de lacunas para essa graduação.

Obrigado Yvonne Islam pela informação

Por estarem doentes, eles amam o material para autodignidade

Sim, estou muito preocupado porque os hackers se espalharam por todas as partes da terra, e você não sabe quem eles são e como lidar com eles, além do Antivirus, em suas palavras ^ ____ ^

O antivírus não consegue fechar as lacunas. Caso contrário, a Apple o teria colocado no iPhone :)

O mundo está acordado e nós estamos dormindo

Do meu ponto de vista, os benefícios dos hackers são maiores do que seus danos

Agradeça a Yvonne Islam pelos tópicos de destaque sempre

Juro por Deus, estou preocupado se os árabes recorrerem à tecnologia na maioria de seus campos

Que Deus esteja com sua ajuda, Síria

Não há poder, mas de Deus

Eu gostei muito de ler o tópico.

O estilo faz o leitor desejar mais.

Eu te parabenizo

E desejo boa sorte.

Como sou o primeiro a ler o artigo honestamente, sou um dos hackers ou desenvolvedores ,, trabalho silenciosamente. Não há sistema que não tenha buracos. Todos os sistemas têm buracos, mas quem os detecta precisa de uma mente limpa além do limites. Por exemplo, o sistema iOS5 pode apenas um hacker descobrir o buraco porque ele usou todo o seu dinheiro de sua energia e isso é muito difícil e, portanto, ele merece comercializar a riqueza em uma quantidade e quantia porque é seu direito, se Eu estivesse no lugar dele, ele não estaria sujeito a dobrar a quantia que foi oferecida em troca dessa riqueza

Mashallah Harkar Ok Farhan?!

Qual é o seu negócio ha ha ha ha

Posso fazer uma pergunta

Qual linguagem de programação você domina?

Ó Abu Al-Sarahah, você é um hacker árabe, quando escreve incorretamente, lacunas, não armadilhas.

O tema da franqueza louca e útil e aterrorizante ao mesmo tempo

Obrigado pelo tópico maravilhoso ✨

Ao contrário do caso, temos aquele que primeiro consegue um buraco em um site do governo ou de esportes e odiava e sentava-se xingando

Mas, francamente, o melhor hacker até agora é Omar, que enlouqueceu com Israel

Na verdade, essas ações são antiéticas. Quanto ao hacker, Deus os orienta e nos deixa em paz. Mas na verdade é importante para mim ter um jailbreak 5.1 que existe hoje em dia um iPhone sem ele não vale nada. Talvez um celular chinês barato por um único dólar seja melhor do que o iPhone 5, que em breve será

Então você ainda não entende quem é o hacker, meu irmão, o hacker não é sabotador. Você deve ler bem sobre eles.

Algo assustador pra ser sincero, a solução é você ficar sem tecnologia !!! E ele viveu em uma época de ignorância, longe de problemas