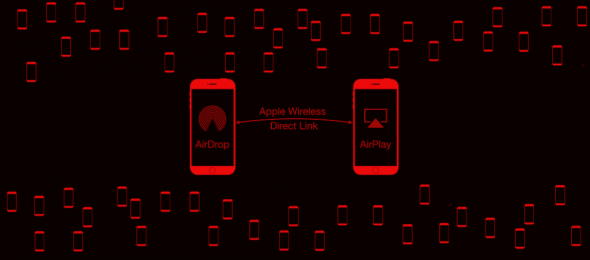

Es scheint, dass Komfort trotz der Verfügbarkeit der AirDrop-Funktion, die nur mit Apple-Geräten funktioniert und den Austausch und die gemeinsame Nutzung von Dateien zwischen verschiedenen Unternehmensgeräten ermöglicht, sowie der AirPlay-Funktion, die auch das Senden ermöglicht, nicht immer kostenlos ist Beim Inhalt von Apple-Geräten auf dem Fernsehbildschirm funktionieren beide Funktionen über eine Verbindung. Drahtlose Übertragung Im Inneren wurden Sicherheitslücken entdeckt, die Apple-Benutzer für viele Bedrohungen anfällig machen.

Eine neue Studie ergab, dass das AWDL-Protokoll von Apple, das zur drahtlosen Übertragung von AirDrop / AirPlay verwendet und auf mehr als 1.2 Milliarden Geräten installiert wurde, Benutzer für MitM-Angriffe anfällig macht (der Angreifer versucht, ein Gespräch zwischen zwei Parteien zu infiltrieren und abzufangen).

Die Studie wurde von Forschern der Deutschen Universität Darmstadt und Nordostamerikas durchgeführt und vor drei Monaten veröffentlicht. Sie ergab, dass mehr als eine Milliarde Geräte aufgrund des drahtlosen und undokumentierten Protokolls des Unternehmens, das Sicherheitslücken aufweist, die den Hacker zulassen, von Apple betroffen waren Verletzung der Privatsphäre des Benutzers durch Verfolgung des Benutzers, Deaktivierung seines Geräts, Verhinderung der Kommunikation und Abfangen sensibler Dateien, die über AirDrop gesendet werden.

Das Forschungsteam stellte fest, dass der Angreifer den Benutzer des Apple-Geräts verfolgen kann, da er über das AWDL-Protokoll für den drahtlosen Transport eine eindeutige Kennung für das Gerät des Benutzers erhalten und zusätzlich den Namen des Geräts des Benutzers ermitteln kann, was in vielen Fällen der Fall ist Fälle enthält den Vornamen des Benutzers selbst.

Außerdem kann der Angreifer nicht nur die Verbindung von einem Gerät zu einem anderen abfangen, sondern auch die über AirDrop freigegebenen Dateien ändern, wodurch schädliche Dateien an beide Geräte gesendet werden können. Die Forscher stellten fest, dass der Angreifer einen DoS-Angriff ausführen kann oder Denial-of-Service, da der Angriff auf einige Apple-Geräte getestet wurde und der Angriff zum Ausfall dieser Geräte führte und sie daran hinderte, normal zu funktionieren.

Professor Matthias Hollick, Leiter der Forschungsgruppe, fasst die Lücke im drahtlosen Protokoll des Unternehmens zusammen und sagt: „Apple ist eines der wenigen Technologieunternehmen, das sich auf die Privatsphäre und Sicherheit seiner Benutzer und die Einfachheit seiner Produkte konzentriert. Datenschutz“.

So deaktivieren Sie AirDrop

Sie können die AirDrop-Funktion einfach deaktivieren, indem Sie zu den Einstellungen gehen, dann auf Allgemein klicken und dann AirDrop auswählen. Es werden mehrere Optionen für Sie angezeigt. Klicken Sie auf Empfangen aus, um die Funktion zu deaktivieren, und Sie können AirDrop sicherer verwenden, wenn Sie sich in einer befinden privater und sicherer Ort wie Ihr Zuhause.

Schließlich muss Apple möglicherweise die Technologie hinter AirDrop und AirPlay neu entwickeln, wenn es daran interessiert ist, seine Benutzer vor verschiedenen Cyberangriffen zu schützen. Es ist erwähnenswert, dass im Mai ein Patch für das AWDL-Protokoll für den drahtlosen Transport gegen DOS-Angriffe veröffentlicht wurde, als Reaktion auf die vom Forscherteam angekündigten Lücken im Protokoll. Dieses Protokoll ist jedoch weiterhin anfällig für andere Arten von Angriffen, die die Sicherheit von gefährden Laut den Forschern muss Apple die Benutzer des Unternehmens neu gestalten. Einige seiner Dienste werden wiederhergestellt.

Denken Sie, dass Apple diesen Fehler beheben und das Protokoll für den drahtlosen Transport, von dem AirDrop und AirPlay abhängen, neu gestalten wird?

Quelle:

Ich sehe die Warnung in diesem Artikel als Warnung vor der Nutzung des Internets.

Sie hätten klarstellen müssen, dass der Hacker sehr nah bei Ihnen sein und auch auf den Moment warten musste, in dem Sie eine Airdrop-Datei senden würden, was Sie möglicherweise überhaupt nicht tun würden. Gleichzeitig verfügt diese Person über die Fähigkeiten und Erfahrungen des Choreografen und hat sein Leben dem Anzeigen einer oder zweier Dateien gewidmet, die Sie senden werden.

Vielen Dank

Schalten Sie immer Dienste aus, die ich nicht benutze

Wie Bluetooth, Airdrop und sogar Siri

Kein System wird stärker, es sei denn, es gibt Lücken. Vielleicht ist dies eine gute Lektion für Apple, um sein System neu zu gestalten und seine Lücken zu schließen, und ich denke, dass Apple dazu wirklich in der Lage ist.

Leider hat Apple es abgelehnt.

Bluetooth nicht einschalten, Siri nicht einschalten, Airdrop nicht starten, nicht einschalten, nicht einschalten, nicht einschalten…. usw.

Was übrig bleibt, heißt es, schalten Sie das iPhone nicht ein.

Apple von dem Tag an, an dem die Ankündigung "Was auf dem iPhone passiert, bleibt auf dem iPhone" veröffentlicht wurde, und sein Status ist unnatürlich geworden

Ooooof

Müde von jedem Update, das eine Sicherheitslücke herunterlädt

Unabhängig davon, was ein zweites Update herunterlädt, wird die Lücke in dem Update geschlossen, das verschwunden ist

Und dann kommt die Nachricht, dass es eine Sicherheitslücke gibt

In diesem Update

Und sie sagen, Apple-Geräte sind undurchdringlich

Alles, was heruntergeladen wird, aktualisiert eine Sicherheitslücke

Ich hatte genug von diesen Bewegungen.

Aber was machen wir?

Das Problem ist, dass ich nicht auf Apple-Geräte verzichten kann

Aber

Gott, hilf uns