Geräte Kamel Es gilt als das sicherste im Vergleich zu den Geräten anderer konkurrierender Unternehmen, da es den Schutz kontinuierlich verbessert, um die Sicherheit der Benutzerdaten zu gewährleisten und jeden Zugriffsversuch zu verhindern. Dies bedeutet jedoch nicht, dass seine Geräte vollständig immun sind, wie Sicherheitsforscher fanden eine Schwachstelle in den iPhone-, iPad- und Mac-Geräten, die ausgenutzt werden kann. Sie kann es Hackern ermöglichen, auf wichtige Dateien und Informationen des Opfers zuzugreifen.

Eine Lücke im iPhone, iPad und Mac

Apple hat schwerwiegende Sicherheitslücken, die von Trellix gefunden wurden, korrigiert und behoben, indem es die Updates für macOS 13.2 und iOS 16.3 gestartet hat, und Apple hat an diesem Punkt nicht aufgehört, sondern eine weitere neue Version des Betriebssystems für Mac und iPhone und die meisten seiner Geräte eingeführt Sicherheitsfixes für einige Schwachstellen, die auf Geräten anderer Benutzer ausgenutzt wurden.

Um all dies zu vermeiden, müssen Sie nur sicherstellen, dass Sie Ihr Betriebssystem aktualisieren, wenn eine neue Version verfügbar ist. Dies ist kein Luxus oder eine Option. Aktualisieren Sie Ihr Gerät, bevor Sie Opfer eines Hacks werden.

Die Schwere dieser Schwachstellen und warum sie Ihr Gerät aktualisieren sollten

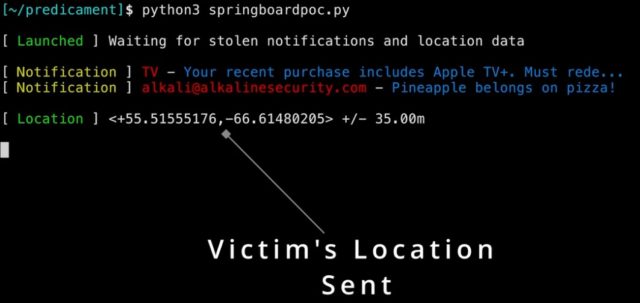

Forscher des Cybersicherheitsunternehmens Trellix veröffentlichten Details zu einer Sicherheitslücke, die es Hackern ermöglichen könnte, vom Unternehmen bereitgestellte Schutzmaßnahmen im iPhone- und Mac-Betriebssystem zu umgehen und dann nicht autorisierten Code auszuführen Es gibt Hackern Zugriff auf vertrauliche Daten, darunter Nachrichten, Fotos, sogar Ihre Anrufliste, Benachrichtigungen und Ihren aktuellen Standort.

Die Ergebnisse der Trellix-Forscher basieren auf einer Schwachstelle Einbruch Die von Google in Zusammenarbeit mit der Sicherheitsorganisation Citizen Lab mit Sitz an der University of Toronto im Jahr 2021 entdeckt wurde und diese Schwachstelle als Null-Klick bezeichnet und von der zionistischen Unternehmenseinheit NSO Group verwendet wurde, um in das iPhone einzudringen und dann sein Schadprogramm zu installieren. Pegasus, ohne dass das Opfer interagieren muss und sogar ohne dass er es weiß.

Und die Analyse der ForcedEntry-Schwachstelle zeigte, dass sich die Hacker auf zwei Dinge verlassen haben: Erstens, das iPhone dazu zu bringen, eine als Bewegtbild getarnte schädliche PDF-Datei zu öffnen. Der zweite Teil ermöglichte es Hackern, den von Apple dem iPhone-Betriebssystem auferlegten Schutzmodus zu umgehen, der verhindert, dass Anwendungen auf Daten zugreifen, die von anderen Anwendungen gespeichert wurden, und auch den Zugriff auf andere Stellen auf dem Gerät einschränkt.

Ost Emmett, ein Forscher bei Trellix, konzentrierte sich auf den zweiten Teil, der sich um die Umgehung des Schutzmodus auf dem iPhone dreht, wo Emmett einige Schwachstellen fand, die sich darum drehen NS-Prädikat (ein Tool zum Filtern von Code innerhalb des Betriebssystems), das zum ersten Mal von der ForcedEntry-Schwachstelle ausgenutzt wurde, außer dass Apple die Angelegenheit im Jahr 2021 behoben hat, aber es scheint, dass dies nicht genug war, wie es die Forscher des Cybersicherheitsunternehmens waren in der Lage, neue Schwachstellen zu finden, die ausgenutzt werden könnten, und die Sandbox in Apple-Geräten zu umgehen.

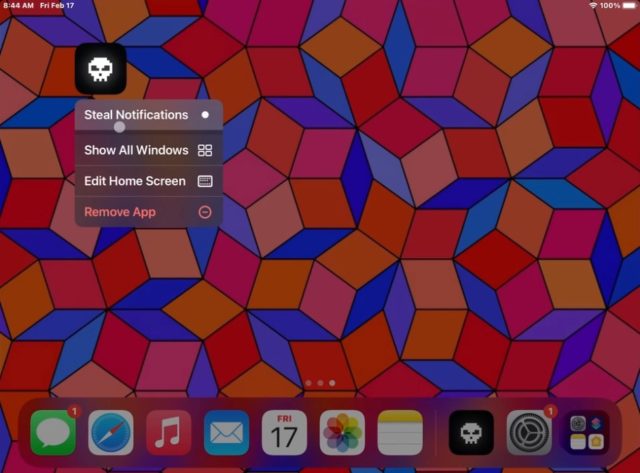

Die Forscher sagten, dass die neuen Fehler im NSPredicate-Tool an mehreren Stellen auf macOS und iOS vorhanden sind, einschließlich in Springboard, der App, die den Startbildschirm des iPhones verwaltet, die Benutzeroberfläche steuert und auf Standortdaten, Fotos und die Kamera zugreifen kann. Sobald diese Schwachstelle ausgenutzt wird, kann sich der Hacker Zugang zu nicht autorisierten Orten verschaffen. Aber laut den Forschern muss ein Hacker auf der Maschine des Opfers Fuß fassen, was bedeutet, dass er einen Weg hinein finden muss, bevor er die Schwachstelle im NSPredicate-Tool ausnutzen kann.

Quelle:

Ich habe mein Gerät ständig aktualisiert, aber ich war eines Tages in einem technischen Twitter-Bereich über iOS anwesend, in dem der Besitzer sagt, dass wir unsere Geräte nicht auf die vom Unternehmen herausgegebenen Sicherheitsupdates für Dinge aktualisieren sollten, die sehr notwendig sind, also ich Ich bin seit Monaten alt und aktualisiere aus Sicherheitsgründen nur die Hauptupdates Ehrlich gesagt ist dies das erste Update, das ich nach dem, was ich hier in diesem Artikel gelesen habe, mache. Möge Gott Israel das Genick brechen, Amen

Danke für den tollen Artikel 🌹

Hallo, ich aktualisiere mein Gerät ständig

Neues Update, danke

Häufige Updates zerstörten das Gerät und den Akku.Die iPhone-Firma ist eine sehr hasserfüllte Firma

Es ist meiner Meinung nach nicht nötig, das iOS-System jedes Jahr zu aktualisieren, denn je mehr Updates jedes Jahr, desto mehr Lücken werden größer, zumal die neuesten Updates parallel zu Android und mehr sind.

Es gibt keinen Grund für Sie, es nicht zu tun, wenn ein Unternehmen ein Update heruntergeladen hat, keine Batterie oder Wassermelone 🍉 Das Unternehmen lädt keine Updates herunter, außer für etwas Wichtiges, das Sie wussten oder nicht wussten

In denen die Funktionen und Updates von Apple Security

Ich aktualisiere gerade die letzten XNUMX Punkte XNUMX Punkte eins

ich auch

Ich aktualisiere mein Gerät ständig

Ich liebe Apple-Updates im Allgemeinen

Ja, ich selbst aktualisiere mein Gerät ständig