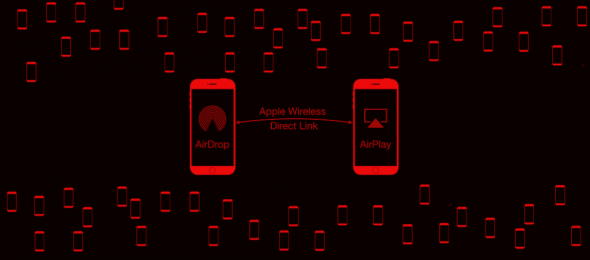

Appleデバイスでのみ機能し、異なる会社のデバイス間でファイルを交換および共有できるAirDrop機能と、ブロードキャストも可能にするAirPlay機能が利用可能であるにもかかわらず、利便性は必ずしもコストなしでは得られないようです。テレビ画面上のAppleデバイスのコンテンツ、両方の機能は接続を介して機能しますワイヤレス送信セキュリティの欠陥が内部で発見され、Appleユーザーは多くの脅威に対して脆弱になっています。

新しい調査によると、AirDrop / AirPlayのワイヤレス送信を可能にするために使用され、1.2億を超えるデバイスにインストールされたAppleのAWDLプロトコルは、ユーザーをMitM攻撃に対して脆弱なままにします(攻撃者はXNUMX者間の会話に侵入して傍受しようとします)。

この調査は、ドイツのダルムシュタット大学と北東アメリカの研究者によって実施され、3か月前に公開されました。ハッカーを許可するセキュリティホールがある同社のワイヤレスで文書化されていないプロトコルにより、XNUMX億を超えるデバイスがAppleの影響を受けていることがわかりました。ユーザーを追跡し、デバイスを無効にし、通信を防止し、機密ファイルを傍受することにより、ユーザーのプライバシーを侵害します。これは、AirDropを介して送信されます。

調査チームは、攻撃者がAppleデバイスのユーザーを追跡できることを発見しました。この場合、ユーザーのデバイスの名前を見つけるだけでなく、AWDLワイヤレストランスポートプロトコルを介してユーザーのデバイスの一意の識別子を取得できます。ケースには、ユーザー自身の名が含まれています。

また、攻撃者はXNUMXつのデバイスから別のデバイスへの接続を傍受できるだけでなく、AirDropを介して共有されるファイルを変更することもできます。これにより、悪意のあるファイルを両方のデバイスに送信できます。研究者は、攻撃者がDoS攻撃を実行できることを発見しました。一部のAppleデバイスで攻撃がテストされ、それらのデバイスの障害につながり、正常に動作しなくなる攻撃があったため、サービス拒否。

研究グループの責任者であるMatthiasHollick教授は、同社のワイヤレスプロトコルの脆弱性を要約し、次のように述べています。「Appleは、ユーザーのプライバシーとセキュリティ、および製品のシンプルさに焦点を当てている数少ないテクノロジー企業のXNUMXつですが、皮肉なことに特別で非常に複雑なプロトコルを使用して、簡単でシンプルな機能を実現しましたが、複雑さはセキュリティを犠牲にしてもたらされたようです。プライバシー」。

AirDropを無効にする方法

設定に移動し、[一般]をクリックしてから[AirDrop]を選択すると、AirDrop機能を簡単にオフにできます。いくつかのオプションが表示され、[受信オフ]をクリックして機能を無効にします。あなたの家のようなプライベートで安全な場所。

最後に、Appleは、さまざまなサイバー攻撃からユーザーを保護することに関心がある場合、AirDropとAirPlayの背後にあるテクノロジーを再構築する必要があるかもしれません。 研究チームがプロトコルの抜け穴について発表したことに応じて、XNUMX月にDOS攻撃に対するAWDLワイヤレストランスポートプロトコルのパッチを発行したことは注目に値しますが、このプロトコルは、研究者によると、同社のユーザーは問題を解決し、Appleは再設計する必要があるとのことです。一部のサービスは復元されています。

Appleがこの欠陥を処理し、AirDropとAirPlayが依存するワイヤレストランスポートプロトコルを再設計すると思いますか?

動名詞:

この記事の警告は、インターネットの使用に対する警告だと思います。

ハッカーはあなたの近くにいる必要があり、Airdropファイルを送信する瞬間を待たなければならないことを明確にする必要がありましたが、これはまったく行わない可能性があります。 同時に、この人は振付師の能力と経験を持ち、あなたが送るXNUMXつまたはXNUMXつのファイルを見ることに人生を捧げてきました。

ありがとうございました

使用しないサービスは常にオフにしてください

ブルートゥース、エアドロップ、さらにはシリのように

ギャップがない限り、システムは強化されません..おそらく、これはAppleがシステムを再設計し、ギャップを埋めるための良い教訓であり、Appleは本当にそれができると思います。

残念ながら、Appleはそれを衰退させました。

Bluetoothをオンにしない、Siriをオンにしない、Airdropを操作しない、オンにしない、オンにしない、オンにしない... 等

残っているものは、iPhoneの電源を入れないでください。

Appleは「iPhoneで起こったことはiPhoneにとどまる」と発表した日から、そのステータスは不自然になっています

Ooooof

セキュリティホールをダウンロードするすべてのアップデートにうんざりしている

XNUMX番目の更新をダウンロードするものは何でも、なくなった更新のギャップを解決します

そして、そこにセキュリティホールがあるというニュースがあります

このアップデートでは

そして彼らはAppleデバイスは侵入できないと言っています

ダウンロードしたものはすべてセキュリティホールを更新します

私はこれらの動きにうんざりしていました..

しかし、私たちは何をしますか?

問題は、Appleデバイスを省くことができないということです

だが

神は私たちを助けてください