Wszyscy pamiętamy atak w San Bernardino w Kalifornii w grudniu 2015 r., W którym zginęło 14 osób oraz próbę penetracji przez FBI iPhone'a należącego do jednego z napastników, a Apple odmówiło wydania orzeczenia sądowego wzywającego do pomocy w otwarciu iPhone'a. Sprawa pozostawała sporem między Apple a FBI przez tygodnie, aż FBI w końcu zdołało zhakować iPhone'a bez najmniejszej pomocy Apple. Jak to się stało? Czy to naruszenie jest niebezpieczne dla przeciętnego użytkownika? Jak mam się chronić przed tymi potencjalnymi włamaniami? Podążaj za nami do końca.

Spór między Apple a FBI pozostał najbardziej intensywny: Apple dba o prywatność swoich użytkowników i zdobywa ich zaufanie, a amerykańska policja uważa, że chodzi o bezpieczeństwo narodowe i pomoc jest potrzebna. Ale w końcu iPhone został zhakowany przez zatrudnienie izraelskiej firmy. A w zeszłym roku 2017 zaczęło stawać się łatwiejsze dla firm zajmujących się bezpieczeństwem, ponieważ Grayshift ogłosił wynalezienie urządzenia o nazwie GrayKey, które może odblokować iPhone'a i ominąć hasło, a wieści o tym urządzeniu zaczęły się rozchodzić. Na początku nie było wiadomo, czy ” GrayKey ”był usługą oprogramowania lub produktem fizycznym, dopóki MalwareBytes, specjalista w dziedzinie ochrony, nie zdołał zdobyć niektórych zdjęć tego urządzenia.

Firma twierdzi, że to urządzenie jest używane tylko w sprawach sądowych i nie stwarza żadnego ryzyka ani niepokoju dla przeciętnego użytkownika.

Urządzenie to kwadratowe pudełko, z którego wychodzą dwa piorunochrony do podłączenia iPhone'a, a to urządzenie zajmuje od dwóch godzin do trzech dni lub więcej, w zależności od złożoności kodu, a na końcu iPhone-iPhone wyświetla hasło na czarnym ekranie. W ten sposób wszystkie iPhone'y mogą zostać zhakowane, nawet te wyłączone, a także najnowszy X.

Po odblokowaniu urządzenia cała jego zawartość i kopia zapasowa są pobierane na urządzenie GrayKey i działa na najnowszych i najnowszych systemach operacyjnych Apple.

Jak takie naruszenia wpływają na przeciętnego użytkownika?

Po pierwsze nie musisz się martwić! Ponieważ zdobycie takiego urządzenia wymaga ogromnych sum pieniędzy, urządzenie dwóch typów, z których pierwszy kosztuje 15000 30000 dolarów, wymaga połączenia z Internetem i pozwala na ograniczoną liczbę prób. Drugie urządzenie kosztuje 15 30 dolarów, nie wymaga połączenia z Internetem i pozwala na nieograniczoną liczbę prób.Uważamy, że większość z nas nie ma w swoim urządzeniu treści, która sprawia, że ktoś, kto chce za nie zapłacić XNUMX-XNUMX tysięcy dolarów.

Drugą dobrą rzeczą jest to, że takie urządzenia nie działają zbyt długo. W przeszłości IP-Box był w stanie dekodować czterocyfrowy kod blokady iPhone'a i działał aż do wydania iOS 8.2. A to urządzenie zostało zaktualizowane do Skrzynka IP 2Możesz go dostać ze sklepu Amazon za jedyne sto dolarów, ale niestety też został zamknięty i wymaga skomplikowanych aktualizacji, ze względu na komplikacje bezpieczeństwa i zapełnianie luk przez Apple, w tym zwiększenie haseł z czterech cyfr do sześciu. liczby.

GreyKey ma spotkać ten sam los, co poprzednie dwa urządzenia, gdy Apple wykryje używaną przez siebie lukę i będzie ją naprawiać, czyniąc ją bezużyteczną i tak właśnie się stało. Gdzie Apple podjął wspaniałe kroki bezpieczeństwa w iOS 11.3, a mianowicie:

W przypadku pozostawienia telefonu bez użycia przez ponad tydzień, tutaj Apple całkowicie wyłączy port Lightning, jeśli odcisk palca lub hasło nie są używane do odblokowania iPhone'a. Po tygodniu urządzenie nie zostanie rozpoznane przez komputer ani żadne ogólne urządzenie hakerskie, a aby ponownie aktywować port Lightning, należy wprowadzić hasło lub użyć odcisku palca. Oznacza to, że GreyKey musi być używany w ciągu 7 dni od ostatniego użycia iPhone'a.

Wskazówki, jak utrudnić penetrację urządzenia z jakiejkolwiek strony

Domyślne liczby dla kodu odblokowującego iPhone'a to sześć cyfr na nowoczesnych urządzeniach i tylko cztery cyfry na urządzeniach z systemem iOS 8 i starszymi. Firma Apple dąży do tego, aby ułatwić użytkownikom łatwe zapamiętanie hasła. Pamiętaj jednak, że jeśli wybierzesz czterokierunkowe hasło, oznacza to, że istnieje 10000 1000000 możliwych cyfr, a liczba szesnastkowa oznacza 3 6.5 11.1 „milionów” możliwych cyfr, co bardzo utrudnia dostęp do niego. Mówi się, że nawet urządzenie GreyKey ma dostęp do XNUMX godzin na zhakowanie kwadrantu i do XNUMX dni na zhakowanie heksa. Są też badacze bezpieczeństwa, którzy twierdzą, że czterokierunkowe hasło można zhakować w XNUMX minuty, a hasło sześciokątne - średni czas to XNUMX godziny.

◉ Użyj wystarczającej liczby liczb w haśle

Jeśli używasz ośmiu numerów, włamanie się do iPhone'a zajmuje 46 dni, ponieważ daje to 100 milionów zestawów haseł. Używając dziesięciu cyfr jako hasła, masz 4629 dni na zhakowanie iPhone'a, co odpowiada 10 miliardom zestawów tajnych kodów! Jeśli potrafisz zapamiętać dziesięć cyfr dla hasła, to dobrze, a żaden haker na świecie nie będzie w stanie przeniknąć twojego urządzenia, z wyjątkiem jednego przypadku, który ma czekać 17.5 roku na penetrację twojego iPhone'a, dodaj do tego poprzedni punkt, który zakłóca działanie portu ładowania, co uniemożliwiłoby włamanie.

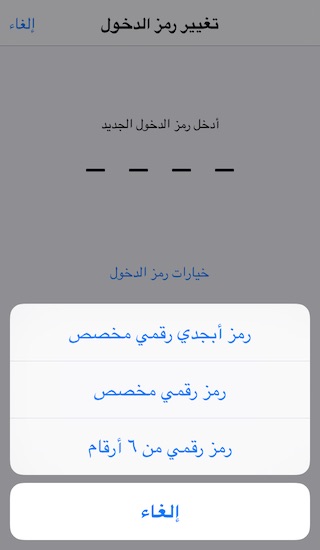

Aby zmienić hasło z sześciu cyfr na więcej, przejdź do ustawień - TouchID i hasło - Zmień hasło - Wprowadź stary numer - iw oknie Nowy wpis numeru naciśnij „Opcje kodu dostępu - następnie wybierz kod alfanumeryczny przeznaczony dla” litery i cyfry ”lub kod Mój numer jest przypisany i napisz dowolne cyfry, ale zachowaj ostrożność, musisz je dobrze zapamiętać.

Nie używaj łatwych liczb

Tak, nie używaj liczb, które można odgadnąć, takich jak dziesięć zer lub od 1 do 9 w porządku rosnącym lub malejącym.Niestety, liczby te są najczęściej spotykane na świecie, zgodnie ze statystykami portalu społecznościowego VK.

◉ Zamień cyfry na litery

Możesz wpisać swoje imię i nazwisko lub dowolną frazę, którą dobrze znasz, a następnie zamienić je na cyfry. Na przykład podczas konwersji mojego imienia i nazwiska na liczby: „MahmoudSharaf jest taki 6246683742723”, a zatem hasło jest bardzo skomplikowane i nie musisz o tym pamiętać numer. Za pośrednictwem tej strony internetowej możesz konwertować litery na cyfry słowo2numer „Witryna obsługuje tylko język angielski, bez spacji między wyrazami”.

◉ Użyj hasła składającego się z cyfr i liter

Patrz metoda nr „1. Możesz wybrać niestandardowy kod alfanumeryczny składający się z liter i cyfr, zapewniając w ten sposób bardzo złożone hasło, którego nie można złamać. Najlepiej, gdy składa się z wielkich i małych liter, symboli i cyfr. Hasło, składające się z ośmiu małych liter, zawiera 208 miliardów możliwych kombinacji tajnego kodu. A jeśli dodasz wielką i małą literę oraz cyfry, proces przeskoczy do 1 biliarda „miliona miliardów, jedynki, a po prawej stronie 15 zer” możliwego zestawu tajnego kodu, a może nawet znacznie więcej.

Nie używaj samych słów ze słownika

W to wielu wpada, a hakerzy bardzo łatwo mogą złamać ochronę iPhone'a, która zawiera słowo ze słownika, takie jak słowo „komputer”, „laptop”, „biblioteka”, „mój czarny samochód” , „moja miłości do życia”, „Twoje przebaczenie o Panie” i coś w tym rodzaju.

◉ Uczyń hasło zdaniem lub frazą

Możesz wpisać hasło w imionach swoich dwojga lub trojga dzieci itd. W prosty sposób, który jest łatwy do zapamiętania, na przykład „1 Muhammad 2 Mahmoud 3 Ahmed 4 Aisha” i możesz umieścić symbol zamiast cyfr „ Mohammed @ Mahmoud # Ahmed $ Ayesha ”Z pewnością te słowa są trudne do zapomnienia.

◉ Zmieniaj hasła od czasu do czasu

Oczywiście większość z nas podaje hasło swojemu bratu, siostrze, synowi lub przyjacielowi, które z czasem się rozprzestrzenia i nie jest hasłem. Musisz to od czasu do czasu zmieniać, jest to lepsze dla prywatności.

Pamiętaj, że umieszczając hasło na swoim urządzeniu, ogłaszasz, że przechowujesz swoje sekrety w tej elektronicznej skrzynce i nie chcesz, aby ktokolwiek nimi manipulował lub je widział, więc wybieraj je ostrożnie i ostrożnie.

Co sądzisz o posunięciu Apple'a, aby zabezpieczyć iPhone'a przed włamaniem? Wolisz długie, złożone hasła czy proste, poczwórne hasła? Dajcie nam znać w komentarzach.

Źródła:

9to5mac | ryzykowny cios,| macworld | cultofmac | gadżety

Jeśli zostawię go na tydzień i na zakończenie wypełnienia, jak mam go naładować raz w dwóch wymiarach? Podaj hasło i port jest wyłączony?

Niech cię Bóg błogosławi Yifon Islam

Bardzo przydatny i piękny artykuł, Yvonne Islam

Jakość artykułu jest bardzo klasyczna

شكرا جزيلا

Moje hasło nie zawiera cyfr ani liter ...

Jak? 😦

Mam problem i nie wiem, czy wszyscy cierpicie tak jak ja, kiedy Siri w ogóle nie odpowiada i mówi: „Hej Siri, jakie rozwiązanie na ciebie czeka?

Może odtwarzanie z ustawień

Rzeczywiście, jeden z najlepszych artykułów na temat bezpieczeństwa iPhone'a, jakie widzieliśmy, dzięki za mistrzostwo we wszystkim, co nowe, i za wysoki profesjonalizm w proponowaniu i analizowaniu, a nie tylko informowaniu o nowościach! Cenimy cię i doceniamy twoje wspaniałe wysiłki, niech Bóg cię błogosławi.

Doskonałe i bardzo przydatne. Prosimy o dalsze publikowanie tego typu artykułów. Dziękuję Ci.

Apple szanuje prywatność klientów, wspominam o tym

Masz rację

Czy port oświetlenia będzie działać nieprawidłowo, jeśli urządzenie pozostanie przez tydzień, nawet bez ładowania baterii iPhone'a?

Dobrze

A jeśli badacz dał ci „stop” i stworzył cię, zapisałeś trzydziestocyfrowe hasło na kartce papieru.

Tak rozwiązuje to Apple?

Hahaha, niech Bóg ci wybaczy

Piękny i wspaniały artykuł, który Bóg daje ci tysiąc pomyślności i tego, co zawodzisz

Mam łączne hasło składające się z 16 liter i cyfr 😁

Leeeeeee

Ten bank nie ma takiego hasła. 😂😂😂

😂😂😂😂😂😂.

Przydatny artykuł dla VIP-ów i publiczności Jeśli chodzi o nas, nie mamy tego, dla czego oni to wszystko robią

Apple zawsze przoduje pod względem ochrony, a Ty zawsze przodujesz w wyjaśnianiu 👍👌

Artykuł więcej niż wspaniały. Niech Allah dobrze cię wynagrodzi

Kiedy mówisz o wielbłądach?

Mam nadzieję, że dodam klawiaturę podobną do domyślnej, która ma cyfry 123 zamiast XNUMX i zawiera wszystkie symbole. Dziękuję za Twój wysiłek

👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻 👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻👍🏻

Bardzo fajny i przydatny artykuł

Nie robię zbyt wiele, aby chronić swój telefon, nie sądzę, że mam coś ważnego do tego stopnia, że mój telefon został zhakowany specjalnie do tego celu.

Najprostszym sposobem ochrony telefonu jest użycie 10 bardzo przypadkowych liter jako symbolu kłódki. Zabawne jest to, że nie mogę szybko zapamiętać swoich listów, ale muszę się trochę skupić, jeśli chcę o nich wspomnieć. Mój sen jest bardzo ciężki i chcę rzucić kod zamka lub otworzyć zamek odciskiem palca, gdy śpię każdemu, kto mnie o to poprosi „To mi się zdarzyło wcześniej” Więc celowo nie zapamiętałem szybko moich listów i nie zrobiłem odcisku palca

Dzięki za świetny artykuł👍🏻🌹

😂😂😂

Jestem dokładnie taki sam jak ty

😁😁.

O Yvonne Islam, chcemy artykuł o tej aplikacji. Chciałbym przeczytać artykuł o tym, jak korzystać z tej aplikacji. W aplikacji jest pięknie, że całkowicie obsługuje system VoiceOver dla niewidomych i dziękuję

Administrator witryny napisał w poprzednim artykule, że ten, kto ma sugestie dotyczące aplikacji, wysyła je pocztą e-mail witryny

Wypróbuję aplikację, bardzo dziękuję 👍🏻🌹

Szczęśliwy Masak

Hej, Hala Nour, nie dziękuj mi.To mój obowiązek.Może nie widzieć artykułu, a druga rzecz, którą jestem nowy w tej aplikacji, to Smurf, po mnie nie widziałem, gdzie wysyłam stronę i dziękuję za odpowiedź. Musisz to zrobić przed użyciem. Jeśli wiesz, wyślij do mnie

Witaj, bracie, niech Bóg zawsze cię cieszy i przepraszam za opóźnienie w udzieleniu odpowiedzi.

Niestety wygląda na to, że dostęp do poczty serwisu jest obecnie zawieszony, ponieważ nie udało mi się dotrzeć do poczty członków

Przeszukałem witrynę i znalazłem to:

[email chroniony]

Został napisany dla instytucji i mediów i nie wiem, czy członkowie mogą za jego pośrednictwem przesyłać swoje preferencje dotyczące aplikacji

Mam nadzieję, że ktoś z administracji serwisu przyniesie nam większe korzyści, abyśmy mogli przesłać mu nasze preferencje i sugestie z aplikacji.

Jeszcze raz dziękuję, bracie

Miły i przydatny artykuł, dziękuję, bracie Mahmoud Sharaf

O bracia i O Yvonne Islam, we mnie przyjaciel sprzedał mi program o nazwie modlitwa muzułmańska u kogoś, kto zna tę aplikację. Bardzo podobała mi się ta aplikacja, która umożliwia wezwanie do modlitwy całkowicie bez zatrzymywania się i możesz wybrać dźwięk wezwania do modlitwy, gdy jesteś poza aplikacją, a telefon jest zablokowany i ma wiele funkcji. Byłem zdumiony tą aplikacją, wiedząc, że to Apple i wprowadzili ograniczenie, ale alert trwa 30 sekund. Program jest całkowicie za darmo i nie ma zakupu w aplikacji i bez reklam radzę każdemu, kto chce zastosować muezzin, pobierz tę aplikację

Gdzie jest ta aplikacja?

Życzę linku do aplikacji

M Nalegałem na ochronę rządów 🤔

Niezły artykuł ❤️ A tak przy okazji, mam hasło numer 13, zachowaj je tak, jak moje imię

Ale w jaki sposób hasło ma 11 cyfr? Jest przypisane albo do czterech cyfr, albo do sześciu cyfr

Spodziewam się, że będzie używany tak jak ja (niestandardowy numer alfabetyczny)

Szacuje się, że można użyć więcej niż 8 znaków

Dla siebie używam (niestandardowej liczby alfabetycznej), a mój kod składa się z 10 całkowicie losowych liter

I tak jest 🙂

Bardzo fajny i przydatny artykuł