Sa isang pag-unlad na nagtatampok sa mundo ng digital espionage, naglabas ng babala ang Apple at Google sa mga gumagamit nito. IPhone Ang mga Android device ay naging target matapos matuklasan ang aktibidad ng mataas na antas ng pag-atake gamit ang mapanganib na Predator spyware. Isa ito sa mga pinaka-mapanganib na tool sa pag-hack na lumitaw nitong mga nakaraang taon, na binuo ng kumpanyang Israeli na Intellexa. Ayon sa Amnesty International, ang Predator spyware ay gumagana nang katulad ng Pegasus malware, na nagbibigay-daan dito upang i-hack ang mga telepono at mabilis na ma-access ang nilalaman nang walang anumang problema. Sa artikulong ito, susuriin natin ang Predator spyware, ang mga mekanismo ng cyberattack na ito sa Israel, at kung paano protektahan ang iyong sarili mula sa banta na ito.

Pag-hack ng mga smartphone

Inilalarawan ng isang kamakailang imbestigasyon ng ilang independiyenteng partido ang IntelliXia bilang isa sa mga pinakakilalang supplier ng mersenaryong spyware, habang patuloy nitong pinapatakbo ang software nito. Mandaragit Tinatarget nito ang mga bagong layunin kahit na nailagay na ito sa mga listahan ng mga parusa ng US. Sa pagkakataong ito, natuklasan ng mga eksperto ang mga sopistikadong aktibidad ng pag-atake na tumatarget sa mga mobile device sa mahigit 150 bansa, kabilang ang Egypt at Saudi Arabia.

Nagsimula ang kwento nang makatanggap ang isang abogado at aktibistang Pakistani ng mensahe sa WhatsApp mula sa isang hindi kilalang numero na naglalaman ng tila hindi nakakapinsalang link. Gayunpaman, ang pagsusuri sa link ay kalaunan ay nagsiwalat na ito ay bahagi ng isang sopistikadong operasyon ng paniniktik na idinisenyo upang ikompromiso ang kanyang telepono at makakuha ng ganap na access sa kanyang data, kabilang ang mga larawan, pag-uusap, mikropono, at camera. Sa karagdagang pagsusuri, ang link ay natagpuang kapareho ng kilalang teknikal na arkitektura ng mga pag-atake ng Predator, na umaasa sa isang pag-click lamang upang maisaaktibo ang paglabag.

Paano gumagana ang mga pag-atake ng Predator?

Ang mga pag-atake ng predator ay umaasa sa mga sopistikadong pamamaraan ng pag-hack na mahirap matukoy ng karaniwang gumagamit. Ang isang pag-atake ay maaaring magsimula sa tila hindi nakakapinsalang nilalaman, tulad ng isang simpleng mensahe, isang digital na patalastas, o kahit isang lehitimong webpage. Kapag ang isang device ay nalantad sa nilalamang ito, ang iba't ibang mga kahinaan sa loob ng browser o system ay sinasamantala upang itanim ang spyware sa background nang walang anumang malinaw na senyales. Ang mas nakababahala pa ay ang ilang bersyon ng malware na ito ay nag-aalis ng pangangailangan para sa anumang direktang pakikipag-ugnayan ng gumagamit; ang pag-atake ay maaaring awtomatikong ma-activate sa pamamagitan lamang ng pagpapakita ng isang patalastas habang nagba-browse, na ginagawa itong halos imposibleng mapigilan nang walang advanced na proteksyon.

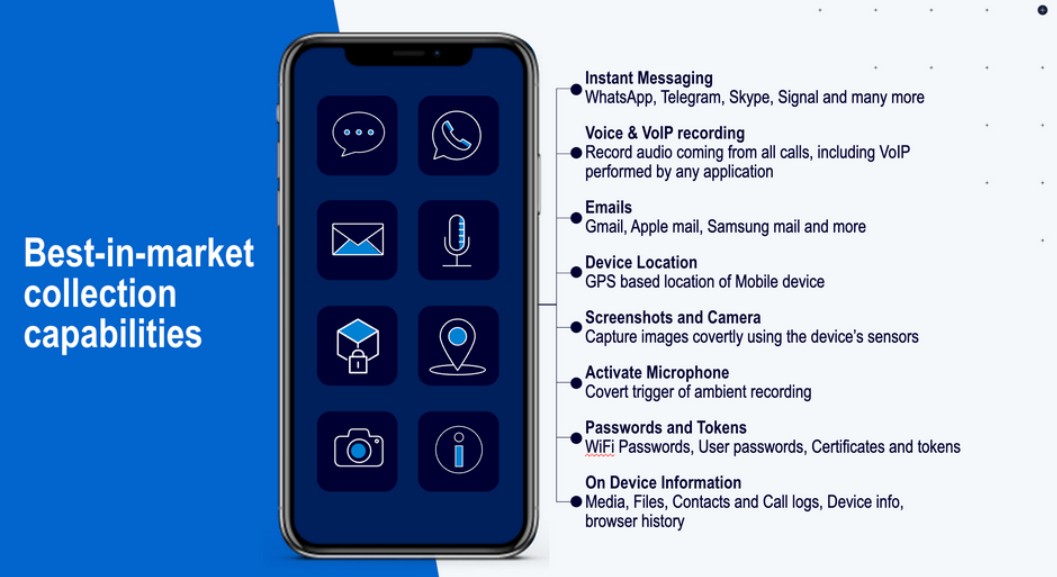

Ang impormasyong ito ay nagmula sa isang magkasanib na imbestigasyon ng Amnesty International at ilang iba pang organisasyon. Ang imbestigasyon ay nakabatay sa mga leaked na dokumento, mga materyales sa pagsasanay, at mga materyales sa marketing mula mismo sa Intellexa. Ipinapakita ng mga dokumentong ito na ang Predator ay hindi lamang isang spyware tool, kundi isang kumpletong hacking platform na ibinebenta sa ilalim ng iba't ibang pangalan tulad ng Helios, Nova, Green Arrow, at Red Arrow. Mas nakababahala pa, ang malware na ito ay may kakayahang madaling makakuha ng halos ganap na kontrol sa mga iPhone at Android device sa pamamagitan ng pagsasamantala sa isang serye ng mga kahinaan sa browser, operating system, at sa huli ay sa kernel.

Paano ginagamit ng Intellexa ang mga kahinaan sa zero-day?

Isa sa mga pamamaraan ng Intellexa ay ang pagbili at pagsasamantala sa mga kahinaan. Kinukuha ng kumpanya ang mga kahinaang ito mula sa mga hacker at ginagamit ang mga ito hanggang sa matuklasan at maayos ang mga kahinaan, kung saan nagiging hindi epektibo ang mga ito dahil hindi na ito gumagana laban sa mga na-update na sistema. Ang presyo ng mga kahinaang ito ay nag-iiba depende sa target na device o application at ang epekto ng pagsasamantala sa mga ito. Halimbawa, ang pagsasamantala sa isang kahinaan sa pagpapatupad ng remote code laban sa Chrome browser, na nilalampasan ang sandbox nito, ay maaaring magkahalaga sa pagitan ng $100 at $300. Samakatuwid, tanging ang mga gobyerno at organisasyon na may malaking mapagkukunan ang makakayang umupa ng Intellexa upang maniktik sa kanilang mga target na populasyon.

malawakang pag-atake

Ang mga ulat sa seguridad, lalo na mula sa mga pangkat ng seguridad ng Google at Apple, ay nag-ugnay sa Intellexa sa pagsasamantala ng maraming kahinaan sa zero-day, ang ilan ay nasa mga sistema ng Apple, ang iba ay nasa Google Chrome browser o Android. Ang mga kahinaang ito, na nagpapahintulot sa pag-bypass sa seguridad at pagkakaroon ng malalim na access sa device, ay sinasamantala ng iba't ibang mga tool at malware na pagmamay-ari ng kumpanya, kabilang ang:

Triton – Thor – Oberon: Mga kagamitang ginagamit upang maglunsad ng mga malayuan na pag-atake.

Mars at Jupiter: Mga kagamitang umaasa sa pag-intercept sa trapiko sa internet sa pamamagitan ng mga lokal na service provider upang magsagawa ng middleman o man-in-the-middle (MITM) na pag-atake at direktang magtanim ng malware.

Aladdin: Ito ay mga malisyosong clickless attack, kung saan nagsisimula ang pag-atake sa sandaling maipakita ang ad na may booby-trap habang nagba-browse ang biktima sa site.

Dapat tandaan na ipinahiwatig ng mga imbestigasyon ang paggamit ng software ng Predator upang maniktik sa mga gumagamit sa mga bansang tulad ng Saudi Arabia, Kazakhstan, Angola at Mongolia, habang ang mga aktibidad sa pagmamatyag at pag-eespiya ay tumigil sa ibang mga bansang tulad ng Morocco, Egypt, Botswana at Trinidad and Tobago noong 2025, nang hindi nalalaman kung ito ay dahil sa kawalan ng pangangailangang gamitin ang tool o kung naayos na ang mga kahinaan.

Sa huli, ang Intelexa ay isa sa mga pinakakontrobersyal na kumpanya sa mundo ng mga teknolohiya ng pagmamatyag at cyberattack. Bumubuo ito ng mga advanced spyware na tumatarget sa mga smartphone at modernong operating system. Sa kabila ng mga parusa ng US, ibinebenta ng kumpanya ang mga produkto nito nang walang mga paghihigpit sa pinakamataas na bidder upang masubaybayan ang sinuman, kahit saan sa mundo. Kilala ang Intelexa sa pagbuo ng Predator, isang pangunahing kakumpitensya ng Pegasus, na nagbibigay-daan para sa tahimik na pagpasok ng mga telepono sa pamamagitan ng mga zero-day na kahinaan. Nagbibigay-daan din ito sa mga sopistikadong operasyon ng pag-eespiya nang hindi nalalaman ng gumagamit.

Pinagmulan:

8 mga pagsusuri